Tendances du marché de Authentification par jeton OTP matériel américain Industrie

BFSI va connaître une croissance significative

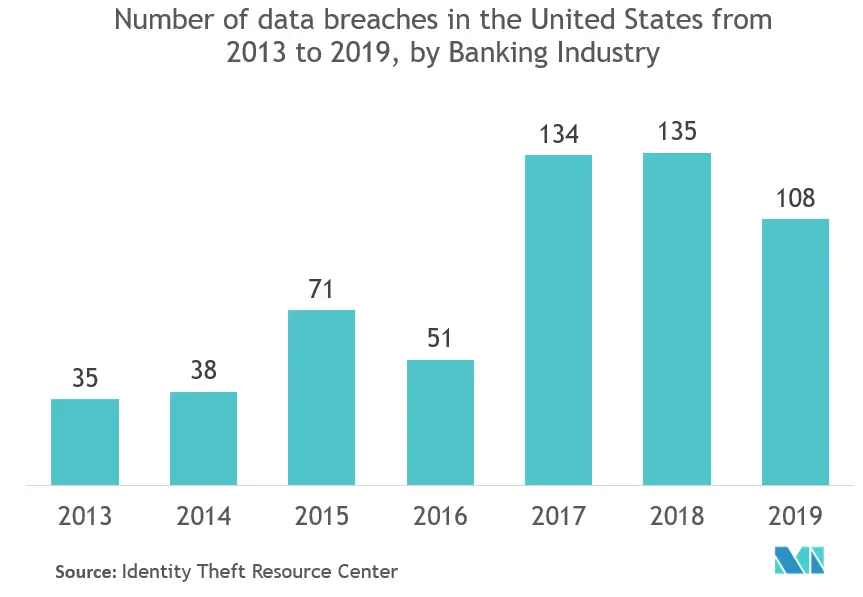

- Le secteur des banques, des services financiers et des assurances (BFSI) est lun des plus grands marchés dauthentification matérielle par jeton OTP au monde et aux États-Unis. Plusieurs lois révisées imposent l'utilisation d'une authentification à deux facteurs et à plusieurs facteurs pour les transactions BFSI.

- Plusieurs organisations et organes directeurs, tels que le Conseil d'examen des institutions financières fédérales (FFIEC), le Département des services financiers de l'État de New York (NYDFS), ainsi que la réglementation sur la cybersécurité et la National Association Of Insurance Commissioners (NAIC), ont rendu obligatoire l'utilisation de l'authentification multifactorielle (MFA). ) pour protéger l'accès aux données sensibles des institutions financières, des assureurs, des banques et de nombreuses autres organisations.

- Initialement, plusieurs acteurs BFSI préféraient les jetons matériels pour MFA. Mais lavènement des smartphones remplace de plus en plus cette technologie au fil du temps. Plusieurs banques et organismes financiers se sont tournés vers les plateformes mobiles. Ces raisons ont freiné la croissance du marché.

- Il existe également une nouvelle classe de dispositifs à jetons matériels sur le marché, appelés solutions hybrides. Ces solutions offrent des expériences à la fois sans contact et connectées dans un seul élément matériel et suscitent une attention considérable de la part de plusieurs fournisseurs BFSI du marché.

- De plus, le secteur BFSI connaît également une augmentation des charges de travail cloud, où une quantité importante de données est déplacée vers le cloud. En outre, lintégration croissante de tiers, tels que les portefeuilles mobiles, associée à une infrastructure de sécurité complexe dans laquelle de nombreux fournisseurs sont déployés dans lécosystème, crée un défi de sécurité important dans le secteur.

- Ainsi, les entreprises BFSI devraient adopter un modèle de sécurité Zero Trust qui exigera une vérification stricte de l'identité de chaque utilisateur et appareil tentant d'accéder aux ressources, qui devra être appliquée avec une authentification multifacteur (MFA) qui garantira que la sécurité est assurée en insistant sur plus de un élément de preuve pour authentifier un utilisateur.

La sécurité d'entreprise détient une part de marché importante

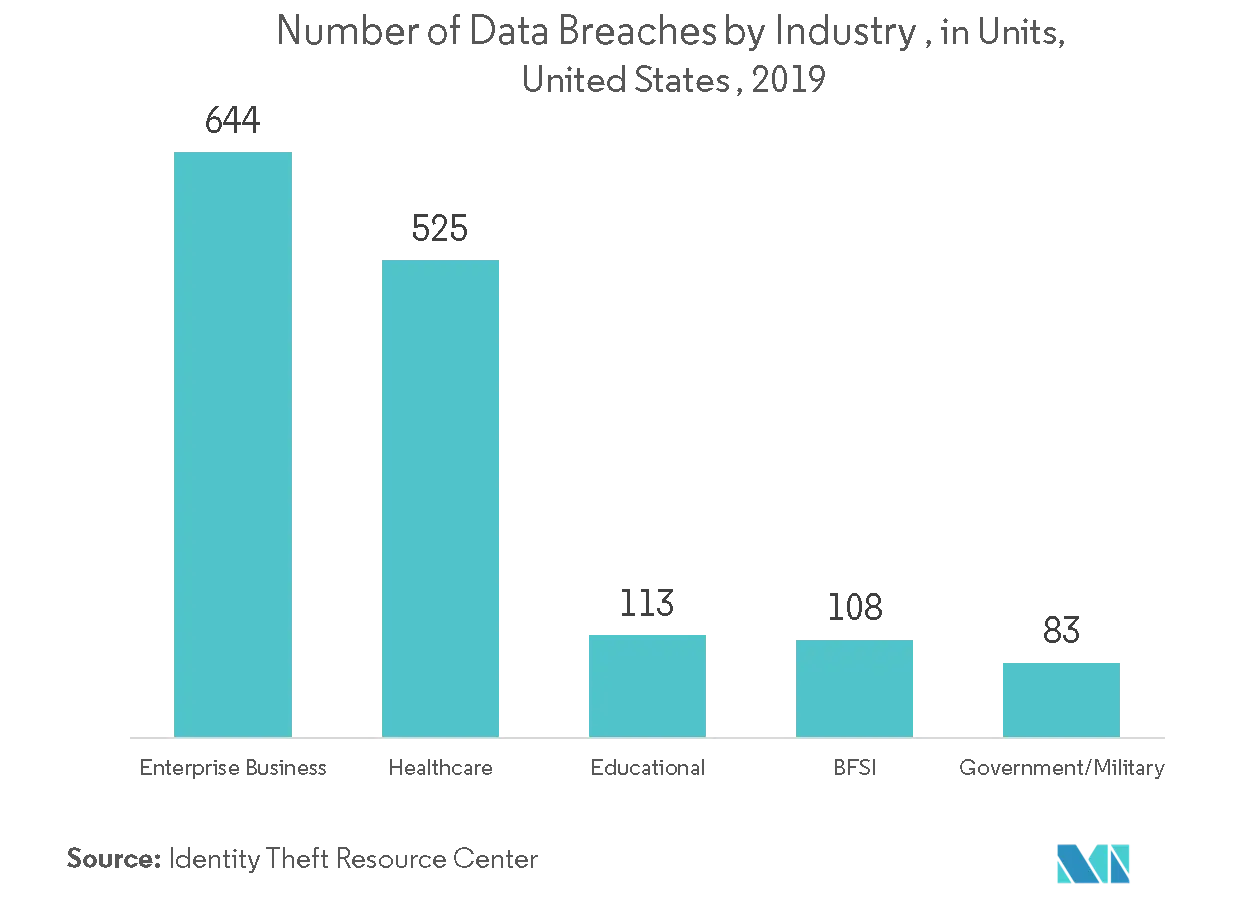

- Selon le Conseil des conseillers économiques de la Maison Blanche, léconomie américaine perd environ 57 à 109 milliards de dollars par an à cause des cyberactivités nuisibles. Seules 26 % des entreprises utilisent l'authentification multifacteur aux États-Unis.

- Le nombre d'attaques a augmenté de façon exponentielle et la majorité des entreprises du pays ne disposent pas des ressources nécessaires pour étendre leurs initiatives de sécurité afin de fournir une protection DDoS adéquate. La menace des attaques DDoS est également motivée par laccès à des outils faciles à utiliser et par une compréhension criminelle plus large du potentiel de profit que représente lextorsion. Ces attaques qui ciblent directement les individus et les systèmes des entreprises pourraient potentiellement entraîner des pertes financières substantielles.

- Selon Akamai Technologies, aux États-Unis, de novembre 2017 à avril 2018, le pourcentage le plus élevé de trafic d'attaques DDoS était de 30 % par rapport aux autres pays.

- De plus, SSH (Secure Shell) offre une gamme de fonctionnalités de sécurité avancées, mais il reste vulnérable aux attaques par force brute essayant un grand nombre de phrases secrètes jusqu'à ce qu'elles trouvent la bonne. Un moyen de contrer cette situation est la connexion sans mot de passe à l'aide de clés cryptographiques, mais celles-ci sont normalement stockées sur un disque local ou dans le cloud, ce qui les rend vulnérables à une utilisation abusive et crée une certaine surcharge de gestion.

- En février 2020, la version 8.2 d'OpenSSH est sortie, et la tendance future est que le logiciel de gestion à distance le plus populaire au monde prend désormais en charge l'authentification à l'aide de n'importe quel jeton matériel U2F FIDO (Fast Identity Online). Cette alternative sécurisée consiste à les placer sur un jeton matériel USB ou NFC, tel qu'une YubiKey qui lie une clé privée générée à cet appareil. Cela signifie que l'authentification ne peut pas avoir lieu sans la présence du jeton et sans nécessiter une pression physique du doigt par un administrateur.

- Un acteur tel que Protectimus Solutions LLP propose une grande variété de méthodes d'authentification conformes à OATH fournissant plusieurs jetons OTP matériels. Protectimus TWO propose des algorithmes TOTP (RFC 6238) ; SHA-1, SHA-256 (en option) et sont produits avec des clés secrètes préinstallées avec une résistance totale à l'eau (classe IP68). Utilisation en entreprise avec le service d'authentification multifacteur Protectimus pour améliorer la cyberprotection.

- En outre, de nombreuses organisations investissent massivement dans la PKI et dautres systèmes dauthentification qui ont permis de concrétiser la proposition de valeur sans mot de passe pour les anciennes applications sur site. Les acteurs comprennent désormais ce dont les clients ont besoin et sappuient sur de nouvelles solutions.

- En février 2020, Thales a lancé de nouveaux dispositifs d'authentification sans mot de passe pouvant être utilisés pour se connecter aux applications et services Microsoft Azure AD. Les appareils sont destinés aux entreprises clientes et sont conformes aux dernières normes FIDO2. À cette fin, les appareils agiront comme un jeton matériel pouvant être déployé pour les cas dutilisation PKI-FIDO.