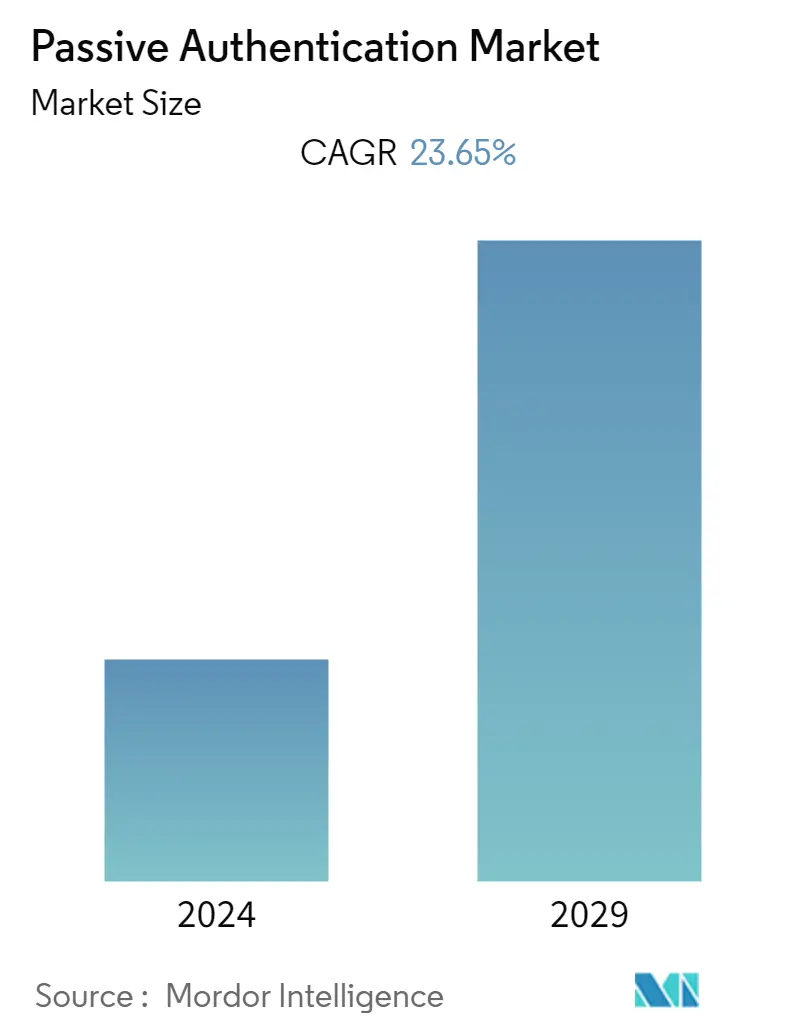

Taille du Marché de Authentification passive Industrie

| Période d'étude | 2019 - 2029 |

| Année de Base Pour l'Estimation | 2023 |

| TCAC | Equal-23.65 |

| Marché à la Croissance la Plus Rapide | Asie-Pacifique |

| Plus Grand Marché | Amérique du Nord |

| Concentration du marché | Moyen |

Principaux acteurs

*Avis de non-responsabilité : les principaux acteurs sont triés sans ordre particulier |

Besoin d'un rapport qui reflète l'impact de la COVID-19 sur ce marché et sa croissance ?

Analyse du marché de lauthentification passive

Le marché de lauthentification passive devrait enregistrer un TCAC de 23,65 % au cours de la période de prévision de 2021 à 2026. La biométrie vocale remplace les méthodes de sécurité traditionnelles et obsolètes telles que les codes PIN, les mots de passe et les réponses aux questions de sécurité, offrant ainsi une sécurité plus sécurisée et sans friction. moyen de vérifier lidentité lors des appels téléphoniques et des transactions numériques. La vérification passive consiste à écouter la voix de l'orateur tout en parlant avec un agent ou un robot vocal. Ce processus nécessite généralement une période de parole plus longue pour obtenir un score de vérification de haute sécurité. La vérification passive signifie qu'un appelant n'a pas besoin de se souvenir de son numéro de compte ou de son numéro de téléphone, ce qui est avantageux pour certains clients. Cependant, certains clients peuvent avoir des problèmes de sécurité s'ils pensent que l'agent du centre d'appels n'a demandé aucune preuve d'identité et effectue leur transaction sans tenir compte de la sécurité du titulaire du compte. L'authentification passive fournit même une authentification transparente à un utilisateur pour les ressources réseau et l'accès à Internet sans saisir plusieurs fois les informations d'identification de l'utilisateur

- La vérification active nécessite moins de parole et ne prend généralement que 2 à 3 secondes de parole pour une vérification de haute sécurité. La vérification passive peut être avantageuse car elle permet aux utilisateurs d'être vérifiés lorsqu'ils sont en conversation avec un agent. La vérification passive est également utile à des fins de détection des fraudes. Cela permettra aux entreprises de surveiller en permanence les conversations en temps réel pour garantir que la personne avec laquelle elles interagissent est toujours l'orateur authentifié. La vérification vocale active et passive offre des avantages différents selon le cas d'utilisation. La possibilité d'utiliser à la fois actif et passif garantit que les organisations et leurs consommateurs obtiendront le meilleur résultat d'une solution vocale biométrique. Des progrès significatifs se produisent dans la recherche et la distribution de données biométriques de frappe, car les claviers sont intégrés dans presque tous les appareils, ce qui fait du comportement de frappe la biométrie utilisateur la plus largement disponible.

- En janvier 2020, TypingDNA, une société de biométrie comportementale, a annoncé avoir levé une levée de fonds de série A de 7 millions de dollars menée par le fonds de capital-risque de Google axé sur l'IA appelé Gradient Ventures. TypingDNA a développé des algorithmes AT propriétaires pour authentifier les utilisateurs en fonction de la façon dont ils tapent. Grâce à un simple processus de formation consistant à observer les frappes des utilisateurs, l'entreprise peut reconnaître les tentatives ultérieures d'un utilisateur spécifique en les comparant à son compte connu. Cette technologie, appelée biométrie de saisie, pourrait être utile pour diverses applications telles que l'authentification, la récupération de mots de passe, la détection de fraude et l'évaluation de l'éducation en ligne pour les empreintes digitales des utilisateurs, pour plus de sécurité que les formes traditionnelles d'authentification à deux facteurs. Les développeurs peuvent utiliser l'API de TypingDNA comme option d'authentification passive à deux facteurs, tâche de récupération de mot de passe ou garantir que les entrées correspondent à un utilisateur donné.

- La violation des données des cartes de crédit de Capital One en 2019 a entraîné la compromission des données de 106 millions de personnes. Et ce nest que lincident le plus récent dune longue série dévénements qui ont rendu les informations personnelles des consommateurs vulnérables aux fraudeurs. Ajoutez à cela le fait que la plupart des utilisateurs pratiquent une hygiène de mot de passe alarmante. Selon une infographie de LoginRadius, 61 % des utilisateurs ne changent pas leurs mots de passe de peur de les oublier, et 70 % des millennials utilisent un ou deux mots de passe faciles à retenir sur plusieurs comptes. Et le fait inquiétant est que même ceux qui reconnaissent les dangers ne prennent pas les mesures appropriées pour se protéger. Les défis, les risques et les attitudes, combinés aux progrès en matière de facilité et de précision de la biométrie, ouvrent la porte à une méthode passive d'authentification au lieu de fournir des détails.

- En août 2019, ID RD a annoncé le lancement de la première capacité de détection de la vivacité du visage entièrement passive du secteur, prête pour la production, IDLive Face. Jusqu'à présent, les systèmes de correspondance faciale nécessitaient une action active de la part de l'utilisateur, qu'il s'agisse de sourire, de bouger les lèvres, de cligner des yeux, de bouger le nez pour suivre un point sur l'écran ou de déplacer la caméra. Ces approches actives de la vivacité entraînent des frictions importantes dans lexpérience utilisateur, ce qui se traduit par des résultats inférieurs, du temps supplémentaire et des clients incommodés. Avec l'épidémie de COVID-19, de nombreuses entreprises transforment leurs méthodes de sécurité en définissant une expérience de sécurité utilisateur de nouvelle génération avec une authentification et un contrôle passifs et en essayant d'identifier les domaines dans lesquels l'entreprise peut introduire l'IA/ML et l'automatisation pour offrir une expérience utilisateur plus fluide et sécurité telles que l'authentification passive et l'informatique contextuelle.