Tendances du marché de Logiciel de protection contre les intrusions dans le cloud Industrie

Les télécommunications et les technologies de linformation devraient connaître une croissance exponentielle

- Les systèmes de protection contre les intrusions dans le cloud sont de plus en plus adoptés dans le secteur des télécommunications, qui dessert tous les autres secteurs du marché. Avec les progrès technologiques et l'adoption croissante de systèmes de connectivité modernes, la demande de services de communication dans des secteurs tels que l'automobile, la vente au détail, l'énergie et l'électricité, les services gouvernementaux, le secteur informatique et d'autres secteurs employant la technologie a connu une croissance progressive au cours de la dernière décennie.

- Lindustrie des télécommunications constitue un maillon essentiel permettant à chaque industrie de fonctionner sans interruption. Avec lavènement des services cloud, la dépendance à légard de la communication augmente. Les secteurs des télécommunications et de l'informatique ont fusionné pour offrir de meilleures opérations. Lindustrie informatique joue aujourdhui un rôle majeur. Alors que les industries s'orientent vers le cloud et l'automatisation, elles déploient de plus en plus de systèmes informatiques pour soutenir les opérations et les industries des télécommunications afin de fournir des services de connectivité et de communication pour faciliter le fonctionnement de l'ensemble du système.

- De plus, avec la croissance rapide de technologies telles que la 5G, lIA et lIoT, il est nécessaire de prévenir les violations de données et de protéger les données sur lensemble du réseau. De plus, les stratégies et le développement des acteurs du marché, tels que les partenariats et les innovations de produits, devraient stimuler la croissance du segment au cours de la période de prévision.

- Par exemple, en septembre 2022, VMware a lancé divers nouveaux produits et partenariats au MWC Las Vegas, destinés à accélérer les déploiements du RAN, du cœur 5G, de la périphérie et de la gestion du cycle de vie. Cela inclut VMware, une forme étendue de son écosystème de plateforme Telco Cloud, permettant aux travailleurs de mettre à niveau distinctement le plan de régulation et les pools de nœuds de travail et de protéger leurs réseaux 5G avec IDPS pour le trafic réseau est-ouest. VMware a également déclaré qu'il pouvait accélérer l'utilisation des services réseau grâce à l'écosystème de partenaires croissant de plus de 275 fonctions de cloud et de réseau virtuel, y compris Joined Packet Core de Mavenir.

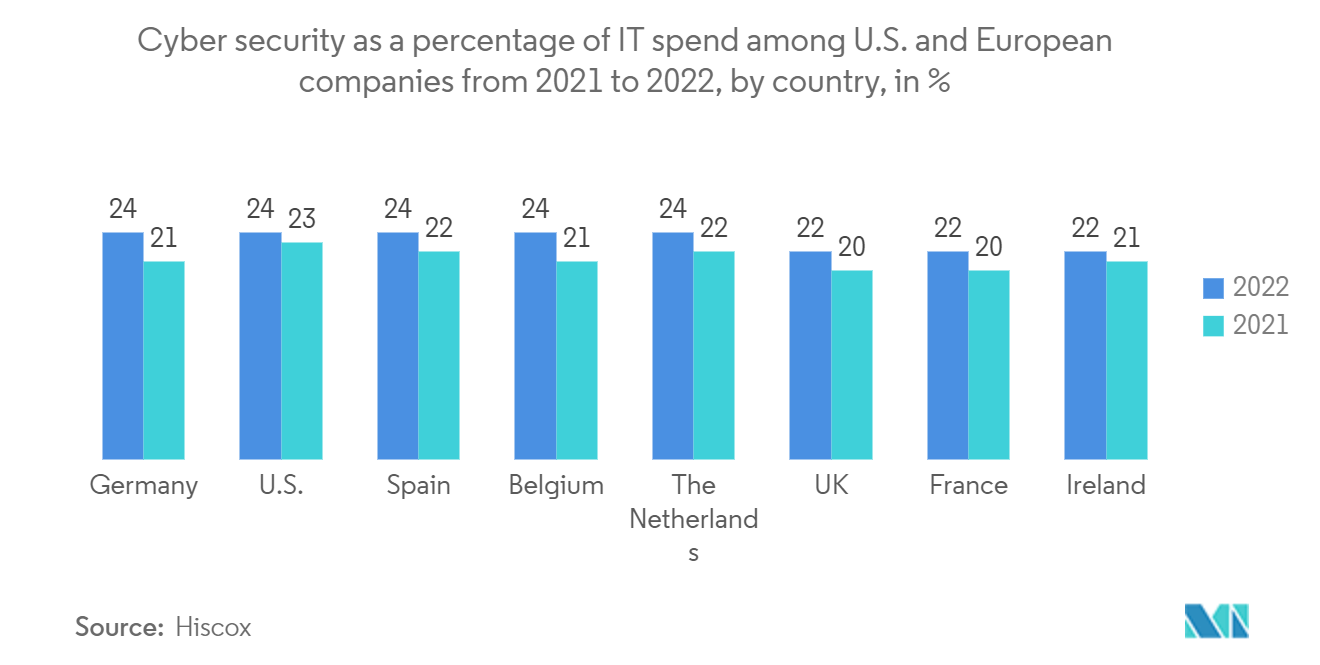

- Le nombre croissant de cyberattaques a incité les entreprises à augmenter leurs dépenses en infrastructure informatique pour prévenir les violations de données et le vol de données. Étant donné que linformatique et les télécommunications jouent un rôle important dans la cyberconnectivité, les dépenses en matière de cybersécurité du secteur de linformatique et des télécommunications devraient être plus élevées que celles des autres secteurs. Selon le rapport Hiscox Cyber Readiness Report 2022, la part des dépenses informatiques des entreprises consacrées à la cybersécurité en Allemagne est passée de 21 % en 2021 à 24 % en 2022. Le risque de cyberattaques pour les entreprises augmente considérablement, d'où l'augmentation des investissements dans la prévention..

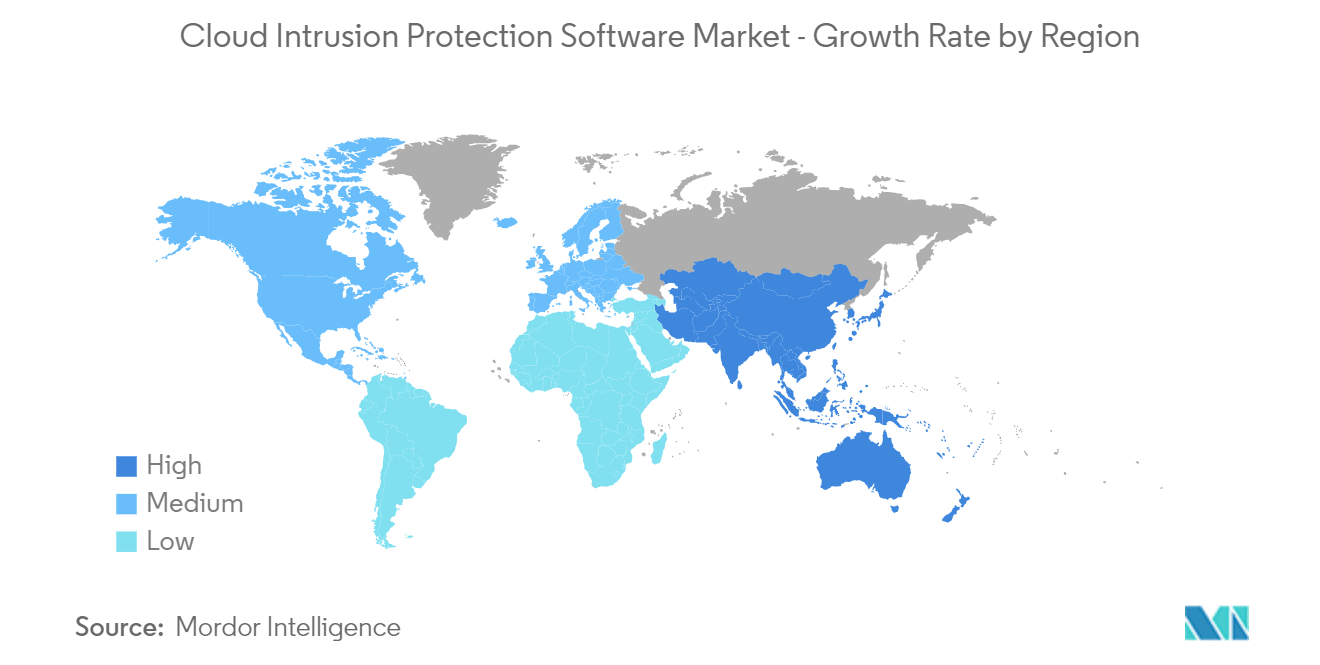

LAmérique du Nord est le principal contributeur à la croissance du marché

- Le marché nord-américain a été au centre des préoccupations des éditeurs de logiciels cloud IPS. Le marché nord-américain est le plus grand contributeur aux logiciels cloud IPS. Des facteurs tels que la présence de grandes entreprises, la fréquence croissante des cyberattaques et le nombre croissant de serveurs hébergés stimulent le marché dans la région.

- De plus, la cybersécurité est devenue un domaine dintérêt de plus en plus important aux États-Unis ces dernières années en raison de laugmentation du nombre total de cybermenaces et dattaques auxquelles les organisations et les individus sont confrontés. Selon le Identity Theft Resource Center, en 2022, le nombre total de compromissions de données aux États-Unis sélevait à environ 1 802 cas. Parallèlement, plus de 422 millions de personnes ont été gravement touchées en 2022 par des compromissions de données, notamment des fuites, des violations de données et des expositions.

- Le pays connaît également une augmentation des attaques de phishing et de ransomware ciblant les organisations avec moins d'efforts manuels et une automatisation élevée d'ici 2021. Selon le rapport de fin d'année d'Emsisoft publié en janvier 2023, le nombre de cyberattaques contre les écoles en 2022 est presque le même qu'en 2021. , malgré les efforts du gouvernement américain pour contenir la menace. Les cybermenaces et les efforts de piratage devraient stimuler le marché nord-américain des logiciels de protection contre les intrusions dans le cloud.

- En février 2023, Windstream Enterprise a annoncé la première solution Security Service Edge (SSE) entièrement gérée en Amérique du Nord, optimisée par Cato Networks. Windstream Enterprise SSE, optimisé par Cato Networks, offre une collection complète de fonctionnalités de sécurité intégrées, notamment un système de prévention des intrusions (IPS) pour surveiller le trafic réseau et bloquer les contenus malveillants, se protéger contre une variété de cybermenaces telles que les exploits, les migrations, ransomware et autres attaques basées sur le réseau.

- En juin 2023, ATT Cybersecurity et Vertek Corporation se sont associés pour proposer une gestion unifiée de la sécurité (USM) aux moyennes et grandes entreprises. Le centre d'opérations de sécurité (SOC) de pointe de Vertek fournit des services prédictifs et proactifs d'atténuation et de détection des menaces aux entreprises clientes qui cherchent à protéger leur entreprise contre les menaces. Vertek utilise la solution USM Anywhere d'ATT Cybersecurity dans le cadre du SOC 24/7/365 de Vertek, une plateforme de cybersécurité multicouche complète. Il comprend la détection des intrusions et la surveillance des réponses en temps réel, la surveillance comportementale, l'analyse approfondie des vulnérabilités, le SIEM et la gestion des journaux pour offrir aux clients une protection inégalée contre la menace, qui est un environnement en constante évolution.