Tendances du marché de Data Exfiltration Industrie

Le segment des utilisateurs finaux des soins de santé et des sciences de la vie devrait détenir une part de marché importante

- L'exfiltration de données constitue une préoccupation importante dans le secteur de la santé et des sciences de la vie en raison de la nature sensible des données impliquées, telles que les dossiers médicaux des patients, les données d'essais cliniques, la propriété intellectuelle et les recherches exclusives. L'accès non autorisé à ces données peut entraîner de graves conséquences, notamment des atteintes à la vie privée des patients, des atteintes à la réputation, la non-conformité réglementaire et la compromission des efforts de recherche et développement.

- La protection des données des patients est une priorité absolue dans le secteur de la santé. Les informations personnelles sur la santé (PHI) et les dossiers de santé électroniques (DSE) contiennent des informations très sensibles et constituent des cibles attrayantes pour les cybercriminels. Les violations de données dans le secteur des soins de santé peuvent entraîner un vol didentité, une fraude à lassurance et dautres conséquences graves pour les patients.

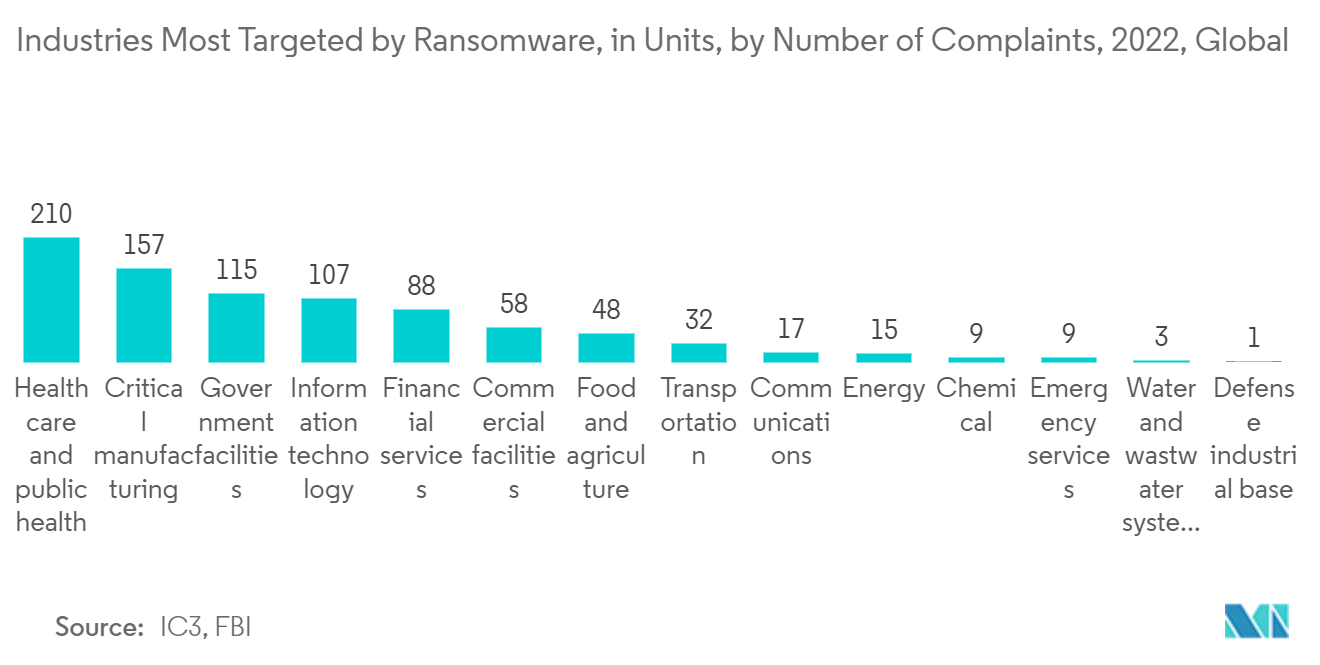

- Laugmentation des attaques de ransomwares peut avoir un impact direct sur la prévalence et lampleur des incidents dexfiltration de données. Selon IC3 et le FBI, en 2022, l'Internet Crime Complaint Center (IC3) des États-Unis a reçu 210 plaintes faisant état d'attaques de ransomware contre des établissements de santé dans le monde.

- Le secteur de la santé est soumis à diverses réglementations et normes de protection des données, notamment le Health Insurance Portability and Accountability Act (HIPAA) aux États-Unis et le Règlement général sur la protection des données (RGPD) dans l'Union européenne. Ces réglementations imposent des contrôles et des protocoles stricts pour protéger les données des patients, y compris des mesures pour empêcher l'exfiltration des données.

- Le secteur de la santé et des sciences de la vie est confronté à un large éventail de cybermenaces. Il sagit notamment des attaques de ransomwares, des tentatives de phishing, de lingénierie sociale, des infections par des logiciels malveillants et des menaces internes. Les acteurs malveillants peuvent cibler les établissements de santé pour voler des données précieuses, perturber les opérations ou extorquer le paiement dune rançon.

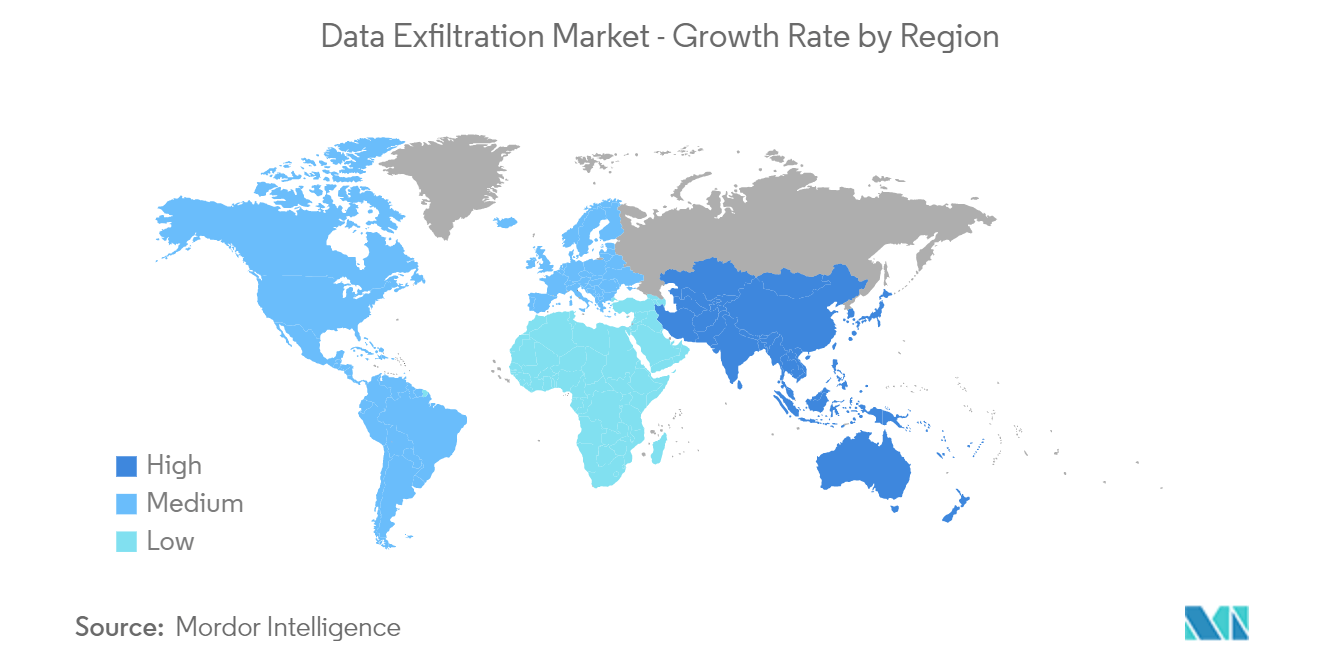

LAmérique du Nord devrait détenir une part de marché importante

- L'exfiltration de données est une préoccupation importante en Amérique du Nord. L'Amérique du Nord abrite de nombreuses organisations dans divers secteurs, ce qui en fait une cible attrayante pour les cybercriminels cherchant à voler des données sensibles à des fins financières, d'espionnage ou à d'autres fins malveillantes.

- LAmérique du Nord a vu lémergence de nombreux groupes cybercriminels, tant nationaux quinternationaux, engagés dans des activités dexfiltration de données. Ces groupes peuvent avoir des motivations différentes, telles que le gain financier, des agendas politiques ou l'espionnage parrainé par l'État. Ils utilisent des techniques, des outils et des tactiques sophistiqués pour défier les défenses de sécurité et voler des données.

- Les pays d'Amérique du Nord comme les États-Unis et le Canada ont établi des cadres réglementaires pour protéger les données sensibles. Par exemple, aux États-Unis, les organisations sont soumises à diverses réglementations spécifiques à leur secteur, notamment la HIPAA (Health Insurance Portability and Accountability Act) pour les soins de santé et la Gramm-Leach-Bliley Act (GLBA) pour les institutions financières. Le respect de ces réglementations aide les organisations à mettre en œuvre des mesures de sécurité pour atténuer les risques d'exfiltration de données.

- Les organisations en Amérique du Nord mettent en œuvre une série de mesures de sécurité pour se protéger contre l'exfiltration de données. Ceux-ci incluent la mise en œuvre de pare-feu robustes, de systèmes de détection et de prévention des intrusions, de protection des points finaux, de technologies de cryptage, de contrôles d'accès, de formation des employés, de programmes de sensibilisation, de plans de réponse aux incidents et d'une surveillance continue pour une détection précoce des tentatives d'exfiltration.