Analyse du marché de lexfiltration de données

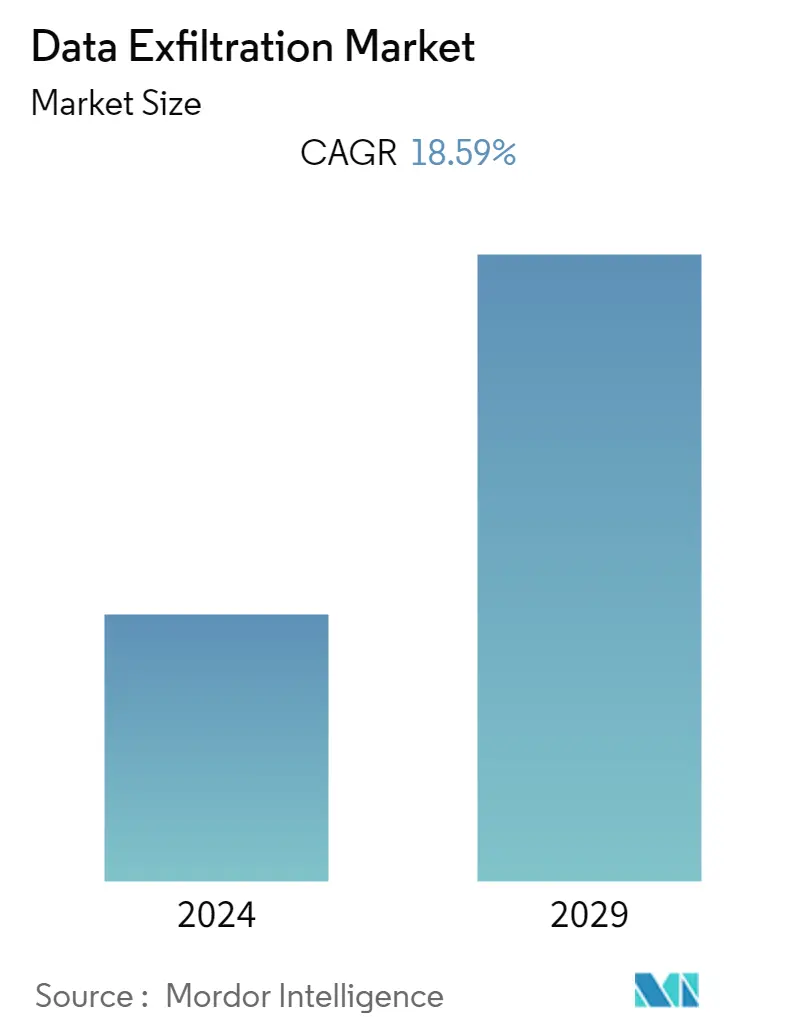

Le marché de lexfiltration de données était estimé à 89,91 milliards de dollars lannée précédente. Le marché devrait atteindre 253,73 milliards de dollars d'ici les cinq prochaines années, enregistrant un TCAC de 18,59 %. L'exfiltration de données est une faille de sécurité qui se produit lorsque des informations sensibles d'une organisation sont transférées ou copiées sans autorisation depuis un serveur ou un ordinateur vers un emplacement contrôlé par un acteur malveillant. Il s'agit avant tout d'une attaque ciblée dans laquelle l'objectif principal du pirate informatique est de copier et d'extraire des informations spécifiques des données. Les pirates accèdent directement au système ciblé via des programmes distants ou en installant un périphérique multimédia portable. Les informations personnelles sur la santé, la propriété intellectuelle ou les secrets commerciaux d'une entreprise, les informations personnelles identifiables et les informations financières, telles que les coordonnées de carte de crédit ou bancaires, constituent toutes des violations de données importantes.

- Les volumes croissants de données d'entreprise contiennent souvent des actifs précieux tels que des informations sur les clients, la propriété intellectuelle, des secrets commerciaux, des dossiers financiers et d'autres données sensibles. Cela fait des organisations des cibles attractives pour les attaques dexfiltration de données. La protection de ces actifs précieux stimule la demande de solutions de prévention avancées.

- Des exigences réglementaires strictes en matière de protection des données jouent un rôle crucial dans la nécessité de prévenir lexfiltration des données. Diverses réglementations sur la protection des données, telles que le Règlement général sur la protection des données (RGPD), le California Consumer Privacy Act (CCPA) et d'autres réglementations régionales ou spécifiques à un secteur, obligent les organisations à mettre en œuvre des mesures pour protéger les données sensibles contre tout accès non autorisé, y compris l'exfiltration de données. Le respect de ces réglementations est crucial pour éviter les sanctions légales, les atteintes à la réputation et la perte de confiance des clients.

- Laugmentation des incidents de perte de données dans lenvironnement sur site peut nécessiter une prévention contre lexfiltration des données. Les environnements sur site peuvent comporter des systèmes informatiques complexes et interconnectés, ce qui peut introduire des vulnérabilités. Des acteurs malveillants peuvent exploiter ces vulnérabilités pour obtenir un accès non autorisé et exfiltrer des données sensibles. L'augmentation des incidents de perte de données dans les environnements sur site souligne la nécessité de solutions robustes de prévention de l'exfiltration de données pour se protéger contre de telles menaces.

- Les problèmes de compatibilité entre les applications sur site et lenvironnement cloud peuvent poser des défis et restreindre le marché de la prévention de lexfiltration de données. Assurer une visibilité et une surveillance complètes des données dans un environnement hybride où les applications sur site interagissent avec les services cloud peut s'avérer difficile. Les solutions de prévention de l'exfiltration de données reposent souvent sur la surveillance du trafic réseau, du comportement des utilisateurs et des modèles d'accès aux données pour détecter et empêcher les transferts de données non autorisés. Cependant, les problèmes de compatibilité peuvent entraver une surveillance transparente dans les environnements sur site et dans le cloud, limitant ainsi l'efficacité des mesures de prévention contre l'exfiltration de données.

- La pandémie de COVID-19 a eu un impact significatif sur divers aspects du paysage de la cybersécurité, notamment sur le marché de lexfiltration de données. Avec ladoption croissante du travail à distance pendant la pandémie, les organisations ont rapidement ajusté leur infrastructure informatique et leurs mesures de sécurité. Ce changement soudain a introduit de nouvelles vulnérabilités et de nouveaux défis, car les environnements de travail à distance étaient censés avoir des contrôles de sécurité différents de ceux des configurations sur site traditionnelles. Les attaquants ont exploité ces vulnérabilités pour cibler les travailleurs à distance et obtenir un accès non autorisé à des données sensibles, augmentant ainsi le risque d'exfiltration de données.

Tendances du marché de lexfiltration de données

Le segment des utilisateurs finaux des soins de santé et des sciences de la vie devrait détenir une part de marché importante

- L'exfiltration de données constitue une préoccupation importante dans le secteur de la santé et des sciences de la vie en raison de la nature sensible des données impliquées, telles que les dossiers médicaux des patients, les données d'essais cliniques, la propriété intellectuelle et les recherches exclusives. L'accès non autorisé à ces données peut entraîner de graves conséquences, notamment des atteintes à la vie privée des patients, des atteintes à la réputation, la non-conformité réglementaire et la compromission des efforts de recherche et développement.

- La protection des données des patients est une priorité absolue dans le secteur de la santé. Les informations personnelles sur la santé (PHI) et les dossiers de santé électroniques (DSE) contiennent des informations très sensibles et constituent des cibles attrayantes pour les cybercriminels. Les violations de données dans le secteur des soins de santé peuvent entraîner un vol didentité, une fraude à lassurance et dautres conséquences graves pour les patients.

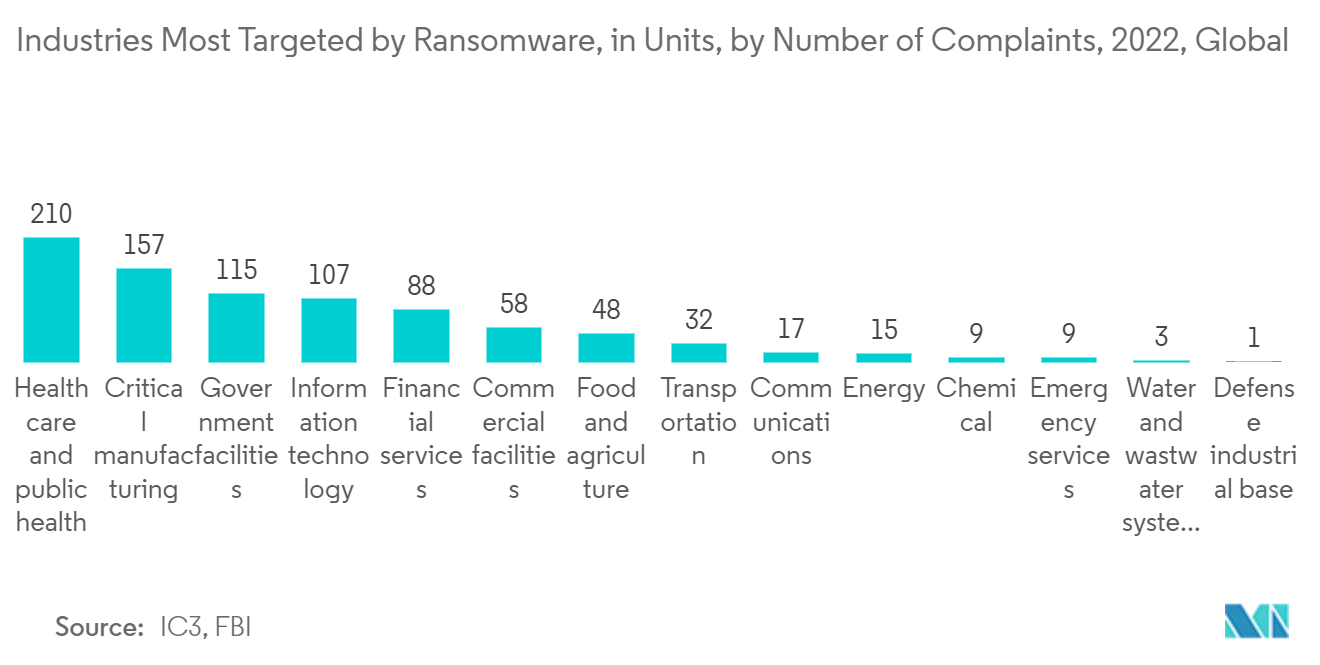

- Laugmentation des attaques de ransomwares peut avoir un impact direct sur la prévalence et lampleur des incidents dexfiltration de données. Selon IC3 et le FBI, en 2022, l'Internet Crime Complaint Center (IC3) des États-Unis a reçu 210 plaintes faisant état d'attaques de ransomware contre des établissements de santé dans le monde.

- Le secteur de la santé est soumis à diverses réglementations et normes de protection des données, notamment le Health Insurance Portability and Accountability Act (HIPAA) aux États-Unis et le Règlement général sur la protection des données (RGPD) dans l'Union européenne. Ces réglementations imposent des contrôles et des protocoles stricts pour protéger les données des patients, y compris des mesures pour empêcher l'exfiltration des données.

- Le secteur de la santé et des sciences de la vie est confronté à un large éventail de cybermenaces. Il sagit notamment des attaques de ransomwares, des tentatives de phishing, de lingénierie sociale, des infections par des logiciels malveillants et des menaces internes. Les acteurs malveillants peuvent cibler les établissements de santé pour voler des données précieuses, perturber les opérations ou extorquer le paiement dune rançon.

LAmérique du Nord devrait détenir une part de marché importante

- L'exfiltration de données est une préoccupation importante en Amérique du Nord. L'Amérique du Nord abrite de nombreuses organisations dans divers secteurs, ce qui en fait une cible attrayante pour les cybercriminels cherchant à voler des données sensibles à des fins financières, d'espionnage ou à d'autres fins malveillantes.

- LAmérique du Nord a vu lémergence de nombreux groupes cybercriminels, tant nationaux quinternationaux, engagés dans des activités dexfiltration de données. Ces groupes peuvent avoir des motivations différentes, telles que le gain financier, des agendas politiques ou l'espionnage parrainé par l'État. Ils utilisent des techniques, des outils et des tactiques sophistiqués pour défier les défenses de sécurité et voler des données.

- Les pays d'Amérique du Nord comme les États-Unis et le Canada ont établi des cadres réglementaires pour protéger les données sensibles. Par exemple, aux États-Unis, les organisations sont soumises à diverses réglementations spécifiques à leur secteur, notamment la HIPAA (Health Insurance Portability and Accountability Act) pour les soins de santé et la Gramm-Leach-Bliley Act (GLBA) pour les institutions financières. Le respect de ces réglementations aide les organisations à mettre en œuvre des mesures de sécurité pour atténuer les risques d'exfiltration de données.

- Les organisations en Amérique du Nord mettent en œuvre une série de mesures de sécurité pour se protéger contre l'exfiltration de données. Ceux-ci incluent la mise en œuvre de pare-feu robustes, de systèmes de détection et de prévention des intrusions, de protection des points finaux, de technologies de cryptage, de contrôles d'accès, de formation des employés, de programmes de sensibilisation, de plans de réponse aux incidents et d'une surveillance continue pour une détection précoce des tentatives d'exfiltration.

Aperçu du secteur de lexfiltration de données

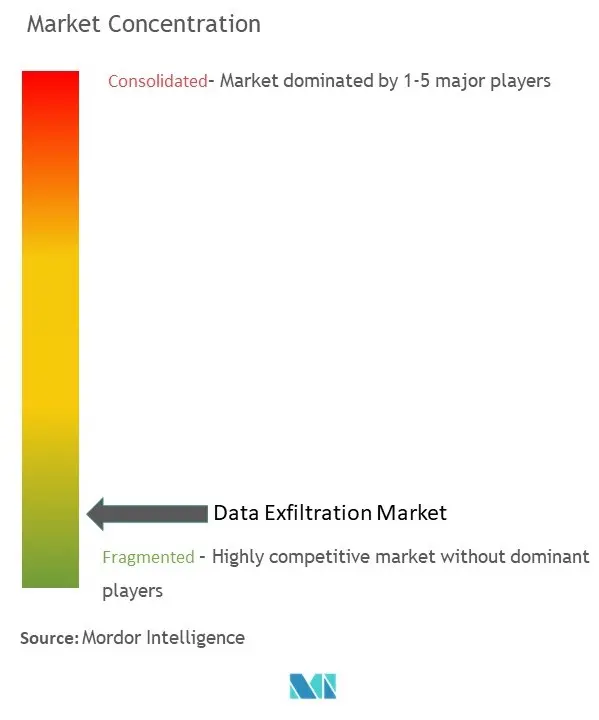

Le marché de l'exfiltration de données est très fragmenté, avec des acteurs majeurs comme Norton LifeLock, McAfee LLC, Palo Alto Networks, Google LLC et Fortinet. Les acteurs du marché adoptent des stratégies telles que des partenariats et des acquisitions pour améliorer leur offre de produits et acquérir un avantage concurrentiel durable.

En octobre 2022, Fortinet a proposé une convergence de mise en réseau et de sécurité aux utilisateurs distants. FortiSASE inclut désormais un CASB bimode de nouvelle génération, offrant une visibilité et un contrôle étendus pour les applications SaaS. FortiSASE offre une visibilité complète sur les applications sanctionnées et non autorisées en utilisant des fonctionnalités en ligne et basées sur des API pour gérer les défis du shadow IT et de l'exfiltration de données.

En septembre 2022, McAfee Corp., l'un des pionniers mondiaux de la protection en ligne, a annoncé le lancement de McAfee+ en Australie, une nouvelle gamme de produits comprenant de toutes nouvelles garanties de confidentialité et d'identité qui permettent aux utilisateurs de vivre leur vie en ligne en toute sécurité.

Leaders du marché de lexfiltration de données

-

NortonLifeLock

-

McAfee LLC

-

Palo Alto Networks

-

Google LLC

-

Fortinet

- *Avis de non-responsabilité : les principaux acteurs sont triés sans ordre particulier

Actualités du marché de lexfiltration de données

- Janvier 2023:EfficientIP, le spécialiste de la sécurité et de l'automatisation DDI (DNS, DHCP, IPAM), annonce la disponibilité gratuite de sa nouvelle application d'exfiltration de données basée sur DNS pour les partenaires et les organisations. Le programme est destiné à être un outil pratique en ligne qui permet aux entreprises de mener leur propre piratage éthique de leur système DNS et des défenses de sécurité associées afin de découvrir les faiblesses potentielles du réseau qui pourraient conduire à une violation de données.

- Août 2022 Code42 Software, Inc., l'un des leaders de la gestion des risques internes (IRM), annonce une collaboration avec Nullafi, l'un des leaders de la détection et de la protection des données sensibles en temps réel, pour limiter l'accès aux données réglementées – financières, les soins de santé, les informations personnelles identifiables (PII) ou dautres données sensibles que les initiés peuvent exposer accidentellement ou par malveillance. Avec le partenariat Nullafi, Code42 Incydr a restreint l'accès des initiés et empêché l'exfiltration des données PII, réglementées et sensibles.

Segmentation de lindustrie de lexfiltration de données

L'exfiltration de données fait référence à un cas dans lequel l'utilisateur extrait des données de systèmes sécurisés via un accès physique ou des logiciels malveillants sur un réseau et les partage avec des tiers ou les déplace vers des systèmes non sécurisés. Les utilisateurs autorisés comprennent les employés et les administrations résultant d'une tentative intentionnelle ou d'une compromission accidentelle.

Le marché de lexfiltration de données est segmenté par taille dorganisation (petites et moyennes entreprises (PME), grandes entreprises), par composant (solutions, services), par secteurs dutilisateurs finaux (banque, services financiers et assurances (BFSI), informatique). et Télécoms, Santé et Sciences de la vie, Gouvernement et Défense, Commerce de détail et e-commerce, Industrie manufacturière), Géographie (Amérique du Nord (États-Unis, Canada), Europe (Allemagne, Royaume-Uni, France, Reste de l'Europe), Asie-Pacifique ( Inde, Chine, Japon, reste de l'Asie-Pacifique), Amérique latine (Brésil, Argentine, reste de l'Amérique latine), Moyen-Orient et Afrique (Émirats arabes unis, Arabie saoudite, reste du Moyen-Orient et Afrique). les prévisions sont fournies en termes de valeur en USD pour tous les segments ci-dessus.

| Par taille d'organisation | Petites et moyennes entreprises (PME) | ||

| Grande entreprise | |||

| Par composant | Solutions (cryptage, antivirus, pare-feu, système de détection d'intrusion, prévention des pertes de données et autres solutions) | ||

| Services (services de tests d'intrusion, support et maintenance, services d'intégration, support et maintenance et services de conseil) | |||

| Par utilisateur final vertical | Banque, Services Financiers et Assurances (BFSI) | ||

| Informatique et Télécom | |||

| Santé et sciences de la vie | |||

| Gouvernement et défense | |||

| Vente au détail et commerce électronique | |||

| Fabrication | |||

| Autres secteurs verticaux des utilisateurs finaux | |||

| Par géographie | Amérique du Nord | États-Unis | |

| Canada | |||

| L'Europe | Allemagne | ||

| Royaume-Uni | |||

| France | |||

| Le reste de l'Europe | |||

| Asie-Pacifique | Inde | ||

| Chine | |||

| Japon | |||

| Reste de l'Asie-Pacifique | |||

| l'Amérique latine | Brésil | ||

| Argentine | |||

| Reste de l'Amérique latine | |||

| Moyen-Orient et Afrique | Emirats Arabes Unis | ||

| Arabie Saoudite | |||

| Reste du Moyen-Orient et Afrique | |||

FAQ sur les études de marché sur lexfiltration de données

Quelle est la taille actuelle du marché de lexfiltration de données ?

Le marché de lexfiltration de données devrait enregistrer un TCAC de 18,59 % au cours de la période de prévision (2024-2029)

Qui sont les principaux acteurs du marché de lexfiltration de données ?

NortonLifeLock, McAfee LLC, Palo Alto Networks, Google LLC, Fortinet sont les principales sociétés opérant sur le marché de lexfiltration de données.

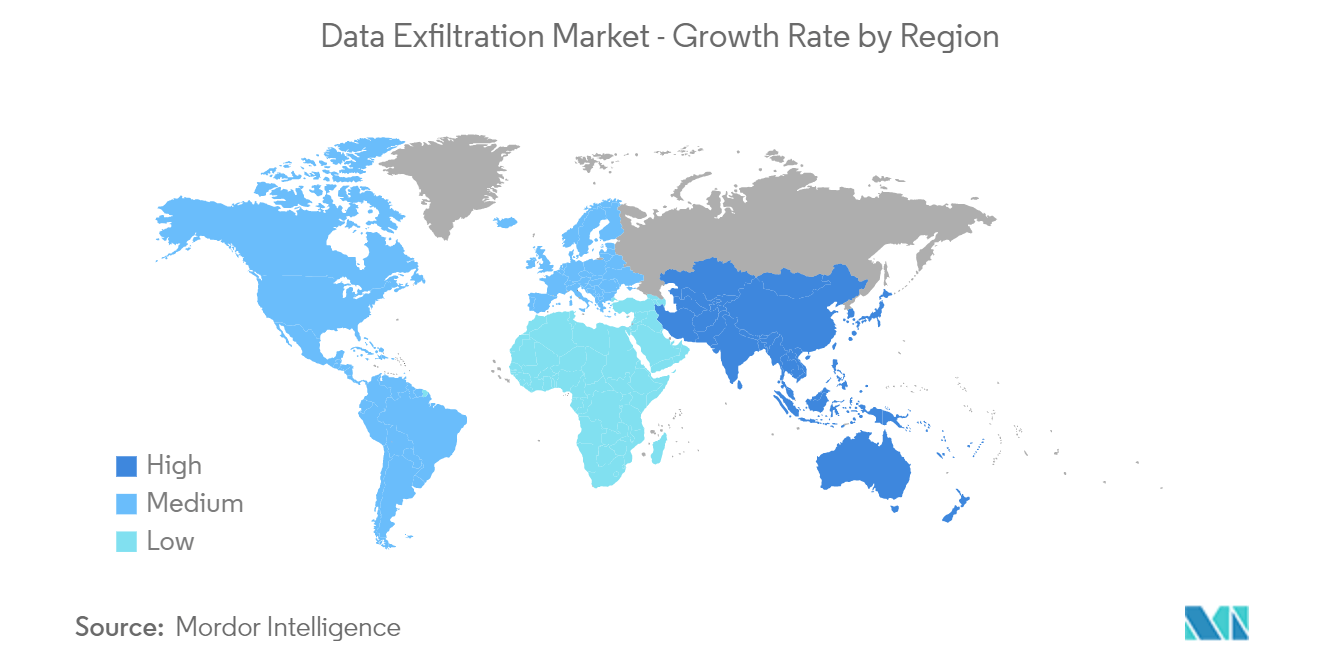

Quelle est la région qui connaît la croissance la plus rapide sur le marché de lexfiltration de données ?

On estime que lAsie-Pacifique connaîtra la croissance du TCAC le plus élevé au cours de la période de prévision (2024-2029).

Quelle région détient la plus grande part du marché de lexfiltration de données ?

En 2024, lAmérique du Nord représente la plus grande part de marché sur le marché de lexfiltration de données.

Quelles années couvre ce marché de lexfiltration de données ?

Le rapport couvre la taille historique du marché de lexfiltration de données pour les années 2019, 2020, 2021, 2022 et 2023. Le rapport prévoit également la taille du marché de lexfiltration de données pour les années 2024, 2025, 2026, 2027, 2028 et 2029.

Nos rapports les plus vendus

Popular Information Technology Reports

Popular Technology, Media and Telecom Reports

Other Popular Industry Reports

Rapport sur l'industrie de l'exfiltration de données

Statistiques sur la part de marché, la taille et le taux de croissance des revenus de lexfiltration de données 2024, créées par Mordor Intelligence™ Industry Reports. Lanalyse de lexfiltration de données comprend des perspectives de prévisions de marché pour 2024 à 2029 et un aperçu historique. Obtenez un échantillon de cette analyse de lindustrie sous forme de rapport PDF gratuit à télécharger.