| Período de Estudio | 2019 - 2029 |

| Tamaño del Mercado (2024) | USD 2.60 Billion |

| Tamaño del Mercado (2029) | USD 5.18 Billion |

| CAGR (2024 - 2029) | 14.75 % |

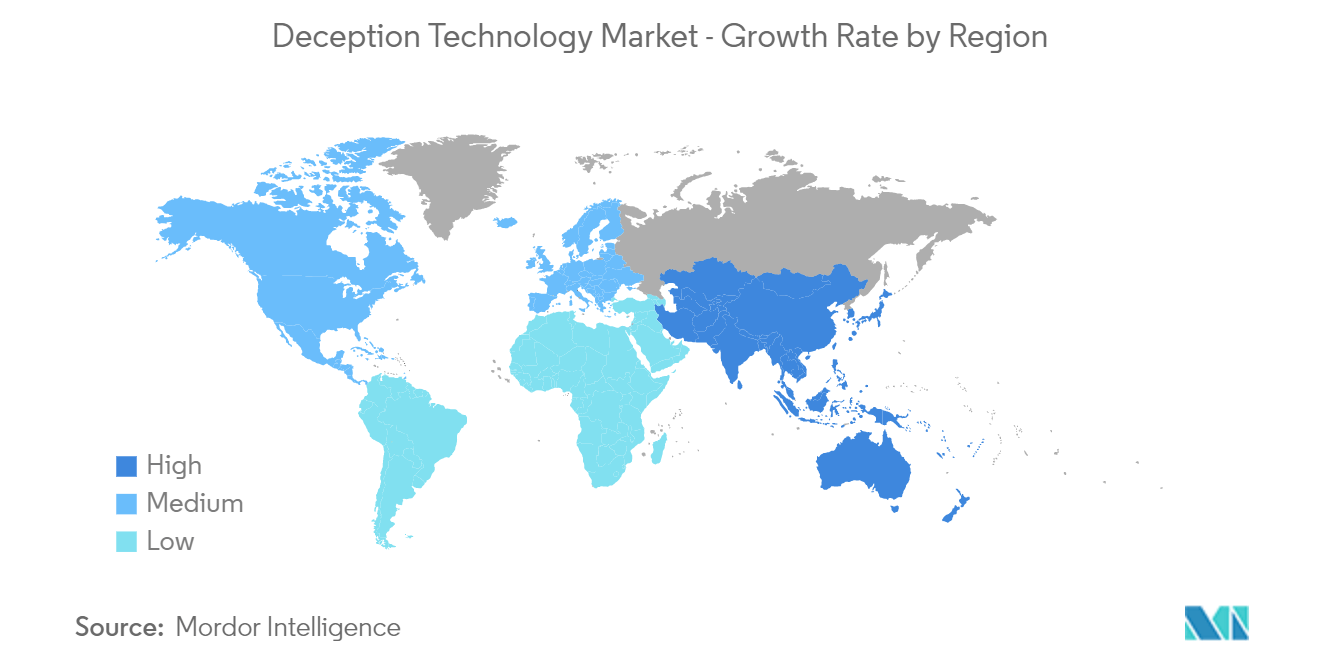

| Mercado de Crecimiento Más Rápido | Asia Pacífico |

| Mercado Más Grande | América del norte |

| Concentración del Mercado | Bajo |

Jugadores principales*Nota aclaratoria: los principales jugadores no se ordenaron de un modo en especial |

Análisis del mercado de tecnología de engaño

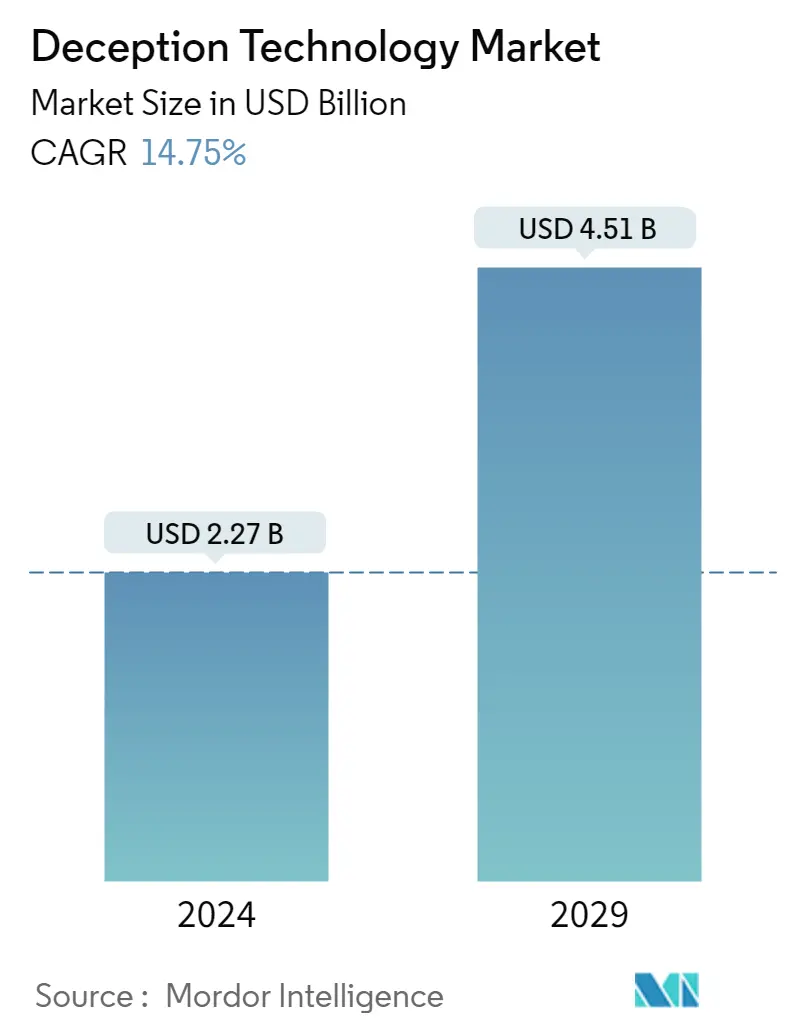

El tamaño del mercado de tecnología de engaño se estima en 2,27 mil millones de dólares en 2024, y se espera que alcance los 4,51 mil millones de dólares en 2029, creciendo a una tasa compuesta anual del 14,75% durante el período previsto (2024-2029).

- La tecnología de engaño es una solución de seguridad avanzada para detectar y prevenir ataques dirigidos. Los engaños se logran mediante obstrucciones intencionadas, respuestas incorrectas, desvíos y falsificaciones.

- Debido al mayor nivel de amenazas cibernéticas, existe una necesidad cada vez mayor de que las organizaciones detecten y mitiguen los riesgos avanzados que ya han violado la red. Está impulsando la adopción de tecnología de engaño.

- Las herramientas de seguridad actuales han señalado anomalías de manera efectiva, pero deben ser más significativas a la hora de definir su impacto y riesgo potencial. Estas herramientas generan muchas alertas, la mayoría de las cuales deben ser investigadas por los equipos de seguridad a pesar de que muchas de ellas son una pérdida de tiempo. Los recursos se gastan inútilmente en evaluar estas falsas amenazas, mientras que las amenazas reales y presentes deben abordarse. Al alterar la asimetría de un ataque, la tecnología de engaño ayuda a los equipos de seguridad a centrarse en amenazas reales a la red. Escenas como estas han ayudado a que la tecnología del engaño gane impulso durante el período de pronóstico.

- Muchas soluciones de engaño tienen IA y aprendizaje automático (ML) integrados en su núcleo. Estas características garantizan que las técnicas de engaño se mantengan dinámicas y ayudan a reducir los gastos operativos y el impacto en los equipos de seguridad al liberarlos de la creación continua de nuevas campañas de engaño.

- Hubo un fuerte aumento de los ciberataques que dañaron a personas, empresas y organizaciones durante el brote de COVID-19. En consecuencia, varias empresas afectadas están invirtiendo en actualizar sistemas obsoletos, contribuyendo así al engaño del mercado de la tecnología. Por ejemplo, el Departamento de Seguridad Nacional de EE. UU. advirtió sobre ciberdelincuentes emergentes relacionados con la pandemia y grupos avanzados de amenazas persistentes. Interpol emitió una advertencia sobre delincuentes que atacan deliberadamente instalaciones médicas.

Tendencias del mercado de tecnología de engaño

Se espera que la seguridad de la red crezca a un ritmo mayor

- Un ataque de día cero es un ataque dirigido en el que el atacante descubre vulnerabilidades de software y las explota con otros piratas informáticos hasta que la organización se da cuenta de la vulnerabilidad. El exploit de día cero no deja ninguna posibilidad de detección inicialmente.

- En 2021, Mandiant Threat Intelligence encontró 80 exploits de día cero en la naturaleza, más del doble que el año anterior. Los principales actores que explotan las vulnerabilidades de día cero siguen siendo organizaciones patrocinadas por el Estado con grupos chinos como líderes. La proporción de actores con motivación financiera que implementan exploits de día cero también ha aumentado significativamente casi uno de cada tres actores identificados explotó exploits de día cero en el año anterior a tener motivación financiera.

- Además, los actores de amenazas explotaron con mayor frecuencia las vulnerabilidades de día cero en los productos de Microsoft, Apple y Google, lo que refleja la popularidad de estos fabricantes. El crecimiento significativo de la explotación de día cero en el año anterior, así como la diversificación de los actores que los explotan, amplía la cartera de riesgos para las empresas en prácticamente todas las áreas industriales y geografías, particularmente aquellas que dependen de estos sistemas ampliamente utilizados.

- Según la investigación, una variedad de factores contribuyen a un aumento en el número de exploits de día cero. Por ejemplo, la adopción continua de tecnologías de alojamiento en la nube, dispositivos móviles e Internet de las cosas (IoT) aumenta el volumen y la complejidad de los sistemas y dispositivos conectados a Internet. En otras palabras, más software genera más fallas de software. Es probable que el auge de la industria de intermediarios de exploits también contribuya a esta tendencia, ya que organizaciones privadas, investigadores y grupos de amenazas por igual dedican más recursos a la investigación y el desarrollo de día cero.

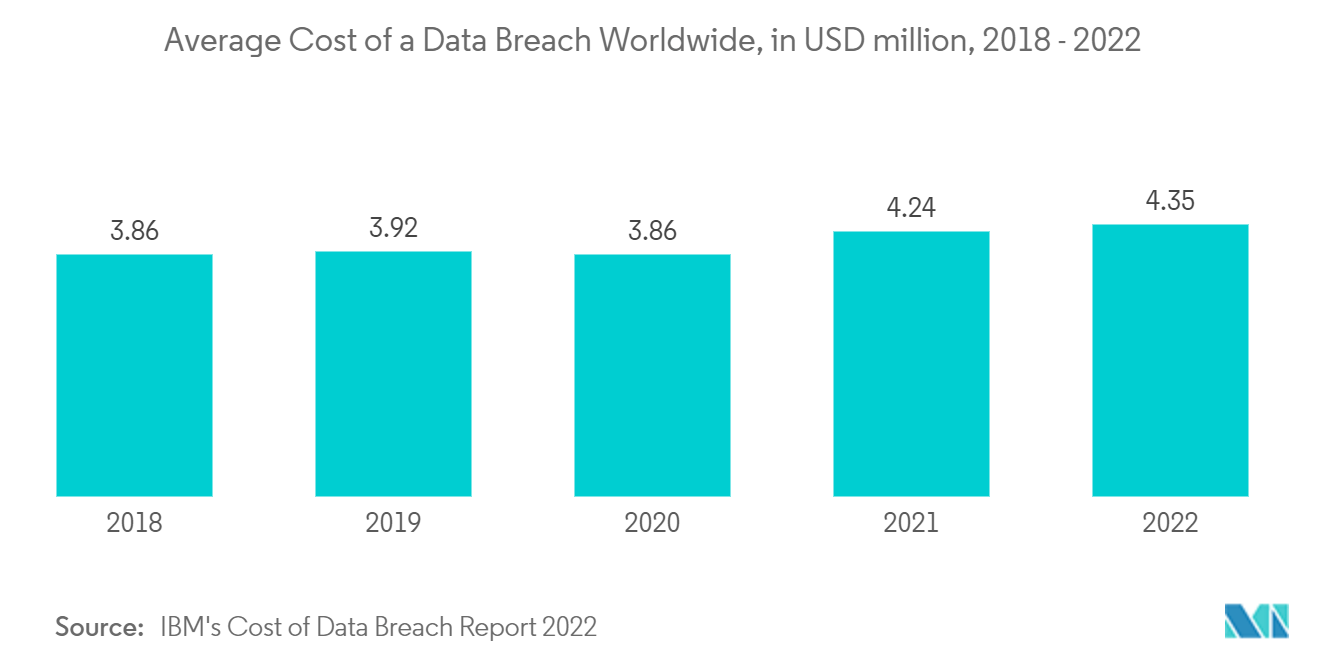

- Debido al aumento de los ataques de día cero y las APT, organizaciones de todo el mundo están implementando tecnologías de engaño para detectar ataques lo antes posible y minimizar su efecto en los datos confidenciales. Por lo tanto, se espera que los crecientes costos de las filtraciones de datos, como se indica en el gráfico, impulsen el mercado de tecnología de engaño durante el período de pronóstico.

Se espera que América del Norte mantenga una importante cuota de mercado

- Se espera que la región de América del Norte tenga una participación significativa en el mercado mundial de tecnología de engaño debido a la creciente adopción de soluciones de tecnología de engaño en industrias altamente reguladas como los servicios financieros, la atención médica y el gobierno. Varios estados de EE. UU., en particular California con su Ley de Privacidad del Consumidor de California (CCPA), han promulgado leyes de privacidad, lo que ha impulsado significativamente la demanda de soluciones tecnológicas de engaño entre las industrias de usuarios finales.

- California aprobó una ley, separada de la Ley de Privacidad del Consumidor de California, que aborda las contraseñas predeterminadas en los dispositivos de IoT y las vulnerabilidades de IoT. Debido a esto, el Centro Nacional de Integración de Comunicaciones y Ciberseguridad (NCCIC) introdujo la Alerta Técnica (TA), que proporciona información y orientación para ayudar a los administradores de sistemas y redes de clientes MSP con la detección de actividad maliciosa en sus redes y sistemas y la mitigación de riesgos asociados.

- Esta asistencia técnica proporciona una descripción general del TTP que los actores de APT utilizan en entornos de red MSP, sugerencias de mitigación y detalles sobre cómo informar incidentes. Se espera que la alta disponibilidad de infraestructura adecuada, la presencia de numerosas instituciones financieras globales, la alta frecuencia de los ciberataques y la mayor adopción de tecnologías impulsen el crecimiento del mercado de tecnología de engaño en la región de América del Norte.

- Las principales tendencias responsables del crecimiento de la tecnología de engaño en la región de América del Norte incluyen el creciente número de dispositivos inteligentes y un aumento en la adopción de aplicaciones sociales, que generan datos de muestra que contienen información valiosa. Esto ha aumentado significativamente el riesgo de ciberamenazas.

- Además, la presencia de proveedores destacados del mercado y el creciente volumen de datos en varias organizaciones están impulsando la demanda de soluciones de tecnología de engaño en la región. Además, la adopción temprana de tecnologías avanzadas, como 5G, IA, nube e IoT, en varios sectores de usuarios finales está impulsando la demanda de soluciones tecnológicas de engaño a un ritmo rápido.

Descripción general de la industria de la tecnología del engaño

El mercado de la tecnología de engaño está muy fragmentado, con la presencia de actores importantes como Illusive Networks, Commvault Systems Inc., Smokescreen Technologies Pvt. Limitado. Ltd., Attivo Networks Inc. (Sentilone Inc.) y Rapid7 LLC. Los actores del mercado están adoptando estrategias como asociaciones, innovaciones, fusiones y adquisiciones para mejorar sus ofertas de productos y obtener una ventaja competitiva sostenible.

En febrero de 2023, Rapid7 y la Universidad del Sur de Florida (USF) anunciaron una asociación para crear un laboratorio de inteligencia sobre amenazas cibernéticas que respaldará los esfuerzos de investigación interdisciplinarios de profesores expertos y estudiantes de cuatro universidades y una miríada de disciplinas.

En septiembre de 2022, Commvault anunció la disponibilidad general de Metallic ThreatWise, un sistema de alerta temprana que muestra de forma proactiva amenazas desconocidas y de día cero para minimizar los datos comprometidos y el impacto empresarial.

Líderes del mercado de tecnología de engaño

-

Illusive Networks

-

Commvault Systems Inc.

-

Smokescreen Technologies Pvt. Ltd

-

Attivo Networks Inc. (SentinelOne Inc.)

-

Rapid7 Inc.

- *Nota aclaratoria: los principales jugadores no se ordenaron de un modo en especial

Noticias del mercado tecnológico de engaño

- Marzo de 2023 Rapid7 anunció la adquisición de Minerva Labs Ltd., un proveedor líder de tecnología anti-evasión y prevención de ransomware.

- Marzo de 2023 Akamai Technologies anunció un acuerdo para adquirir Ondat, un proveedor de tecnología de almacenamiento basado en la nube con una plataforma nativa de Kubernetes para ejecutar aplicaciones con estado en cualquier lugar a escala.

- Marzo de 2023 Acalvio Technologies anunció su asociación con Carahsoft Technology Corp., un proveedor de soluciones de TI para el gobierno. Según el acuerdo, Carahsoft actuará como agregador maestro gubernamental de Acalvio, poniendo a disposición del sector público la plataforma de defensa activa líder en la industria y ShadowPlex Advanced Threat Defense de la compañía.

Segmentación de la industria de tecnología de engaño

El mercado de tecnología de engaño se define en función de los ingresos generados por la pila de engaño que utilizan varios usuarios finales en todo el mundo. El análisis se basa en los conocimientos del mercado capturados a través de investigaciones secundarias y primarias. El mercado también cubre los principales factores que afectan su crecimiento en términos de impulsores y restricciones.

El alcance del estudio se ha segmentado en función de la implementación (nube y local), el tamaño de la organización (pequeñas y medianas empresas y grandes empresas), el servicio (servicios gestionados y servicios profesionales), la pila de engaños (seguridad de datos, seguridad de aplicaciones, punto final). seguridad y seguridad de redes) y usuarios finales (gubernamentales, médicos, BFSI, defensa, TI, telecomunicaciones y otros usuarios finales) en todo el mundo. Los tamaños y pronósticos del mercado se proporcionan en términos de valor en USD para todos los segmentos.

| Por implementación | Nube |

| En la premisa | |

| Por tamaño de organización | Pequeñas y medianas empresas |

| Grandes Empresas | |

| Por servicio | Servicios gestionados |

| Servicios profesionales | |

| Por pila de engaño | Seguridad de datos |

| Seguridad de aplicaciones | |

| Puesto final de Seguridad | |

| Seguridad de la red | |

| Por usuario final | Gobierno |

| Médico | |

| BFSI | |

| Defensa | |

| TI y telecomunicaciones | |

| Otros usuarios finales | |

| Por geografía | América del norte |

| Europa | |

| Asia Pacífico | |

| América Latina | |

| Medio Oriente y África |

Preguntas frecuentes sobre investigación de mercado de tecnología de engaño

¿Qué tamaño tiene el mercado de tecnología de engaño?

Se espera que el tamaño del mercado de tecnología de engaño alcance los 2,27 mil millones de dólares en 2024 y crezca a una tasa compuesta anual del 14,75% hasta alcanzar los 4,51 mil millones de dólares en 2029.

¿Cuál es el tamaño actual del mercado Tecnología de engaño?

En 2024, se espera que el tamaño del mercado de tecnología de engaño alcance los 2,27 mil millones de dólares.

¿Quiénes son los actores clave en el mercado Tecnología de engaño?

Illusive Networks, Commvault Systems Inc., Smokescreen Technologies Pvt. Ltd, Attivo Networks Inc. (SentinelOne Inc.), Rapid7 Inc. son las principales empresas que operan en Deception Technology Market.

¿Cuál es la región de más rápido crecimiento en el mercado de tecnología de engaño?

Se estima que Asia Pacífico crecerá a la CAGR más alta durante el período previsto (2024-2029).

¿Qué región tiene la mayor participación en el mercado de tecnología de engaño?

En 2024, América del Norte representa la mayor cuota de mercado en el mercado de tecnología de engaño.

¿Qué años cubre este mercado de Tecnología de engaño y cuál era el tamaño del mercado en 2023?

En 2023, el tamaño del mercado de tecnología de engaño se estimó en 1,98 mil millones de dólares. El informe cubre el tamaño histórico del mercado de Tecnología de engaño para los años 2019, 2020, 2021, 2022 y 2023. El informe también pronostica el tamaño del mercado de Tecnología de engaño para los años 2024, 2025, 2026, 2027, 2028 y 2029.

Nuestros informes más vendidos

Popular Information Technology Reports

Popular Technology, Media and Telecom Reports

Other Popular Industry Reports

Informe de la industria de tecnología de engaño

Estadísticas para la participación de mercado, el tamaño y la tasa de crecimiento de ingresos de Tecnología de engaño en 2024, creadas por Mordor Intelligence™ Industry Reports. El análisis de Deception Technology incluye una perspectiva de previsión del mercado hasta 2029 y una descripción histórica. Obtenga una muestra de este análisis de la industria como descarga gratuita del informe en PDF.