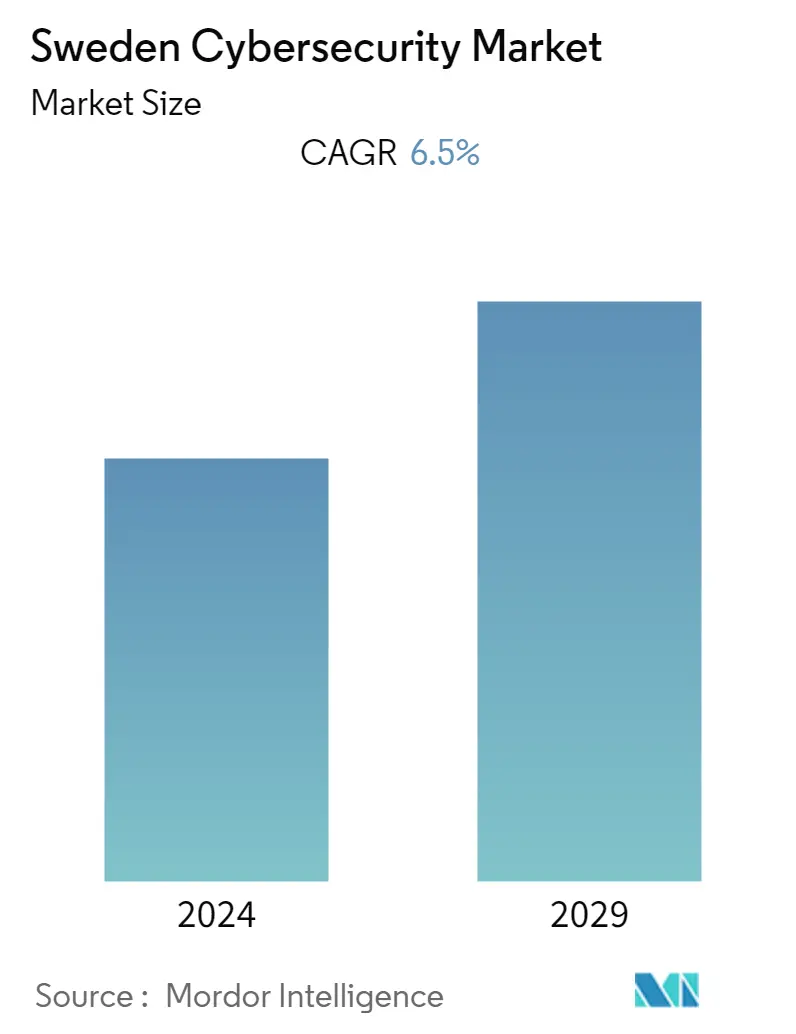

| Studienzeitraum | 2019 - 2029 |

| Basisjahr für die Schätzung | 2023 |

| CAGR | 6.50 % |

| Marktkonzentration | Mittel |

Hauptakteure

*Haftungsausschluss: Hauptakteure in keiner bestimmten Reihenfolge sortiert |

Marktanalyse für Cybersicherheit in Schweden

Der schwedische Cybersicherheitsmarkt wird im Prognosezeitraum (2022–2027) voraussichtlich mit einer CAGR von 6,5 % wachsen. Die wichtigsten Anwendungen im IT-Umfeld sind Cybersicherheitslösungen, da sie vor unbefugtem Zugriff und unsachgemäßem Verhalten schützen und Daten, Computer, Programme und Netzwerke schützen. Die rasante Entwicklung neuer Technologien und Trends hat in den letzten Jahren zu einer Zunahme der Cyberkriminalität geführt. Cyberkriminelle können jede kleine Sicherheitslücke nutzen, um an sensible Daten von Kunden oder Unternehmen zu gelangen, die sie dann auf dem Schwarzmarkt oder im Ausland verkaufen

- Die schwedische Regierung kündigte im Dezember 2020 die Einrichtung eines Nationalen Cybersicherheitszentrums an, das von der schwedischen Agentur für zivile Notfälle (MSB), der schwedischen Rundfunkanstalt (FRA), den schwedischen Streitkräften und dem schwedischen Sicherheitsdienst (SPO) geleitet wird. Die schwedische Post- und Telekommunikationsbehörde (PTS), der schwedische Kriminalpolizeidienst (RKP), die schwedische Verwaltung für Verteidigungsmaterial (FMV), die schwedische Zertifizierungsstelle für IT-Sicherheit (CSEC) und der militärische Nachrichten- und Sicherheitsdienst werden ihnen helfen. Das Zentrum wird bis 2023 vollständig entwickelt sein.

- Cybersicherheitsunternehmen entwickeln KI-gestützte Sicherheitslösungen, um Unternehmen bei der Automatisierung ihrer IT-Sicherheit zu unterstützen. Durch die automatisierte Erkennung und Abwehr von Bedrohungen können IT-Experten mit diesen Lösungen weniger Zeit und Mühe aufwenden, um bösartiges Verhalten zu erkennen. Diese Technologien bieten Echtzeitüberwachung, Erkennung neuer Bedrohungen und autonome Reaktion. Dies senkt die Kosten für die Reaktion auf Sicherheitsvorfälle, da die Sicherheitsteams die gefilterten Informationen zu Sicherheitsverletzungen untersuchen und Cyberangriffe schneller erkennen und beheben können.

- Die heutige digitale Revolution hängt stark von der Konnektivität von Geräten für den Datenaustausch und die Selbstkontrolle ab. Um dies erfolgreich zu tun, ist ein leistungsstarkes Netzwerk erforderlich, und die 5G- (oder möglicherweise 6G-) Technologie ist für diese Aufgabe gut geeignet. Angesichts der Abhängigkeit einer Smart City von der Telekommunikation und der Art und Weise, wie alles miteinander verbunden ist, haben viele Regierungen 5G-Netze für die Infrastruktur des Landes für unerlässlich erklärt. Ihre Sicherheit wird zu einer Frage der nationalen Sicherheit. Mit anderen Worten, Security by Design ist für ein sicheres 5G-Netz notwendig, da es Sicherheitsprobleme frühzeitig anspricht.

- Die meisten dieser Bedrohungen haben sich aufgrund der Möglichkeiten während des COVID-19-Ausbruchs verschärft. Die Tatsache, dass einige kleine und mittlere Unternehmen eine Bring Your Device-Strategie (BYOD) verfolgen (im Gegensatz zu einer Corporate Owned Personally Enabled-Strategie (COPE)) und Mitarbeitern den Zugriff auf Unternehmensdaten mit ihren Geräten (Telefone, Tablets oder Laptops) ermöglichen, kann eine der Ursachen für die Zunahme von Cyberangriffen sein. Bei der Arbeit von zu Hause aus wird nicht das gleiche Maß an Cybersicherheit geboten wie in einer Büroumgebung. Benutzer sind anfälliger für Cyberangriffe, wenn sie auf Unternehmensdateien und -daten auf einem PC oder Laptop zugreifen (selbst mit der Sicherheit eines MDM-Systems). Beispielsweise verwenden Mitarbeiter möglicherweise kein Antivirenprogramm oder Anti-Malware.

- In den letzten Jahren haben sich die Sicherheitssysteme darauf konzentriert, es Angreifern zu erschweren, an kritische Daten zu gelangen. Einige würden sagen, dass selbst dies nicht geschehen ist. Infolgedessen ist der normale Benutzer zunehmend misstrauisch gegenüber der Sicherheit des Internets. Lösungen, die vor ein paar Jahren vielleicht funktioniert haben, sind heute irrelevant. Unternehmen benötigen mehrere Ressourcen, um Cyberangriffe zu erkennen und sich davon zu erholen und gut vorbereitet zu sein. In vielen Fällen muss das Unternehmen seinen Betrieb tagelang herunterfahren, um sich von einer Sicherheitsverletzung oder einem Angriff zu erholen. Bei schlechter Planung und unzureichender Infrastruktur kann die Zeit bis zur Wiederherstellung nach einem Vorfall erheblich verlängert werden.