Marktanalyse für Cybersicherheit in Malaysia

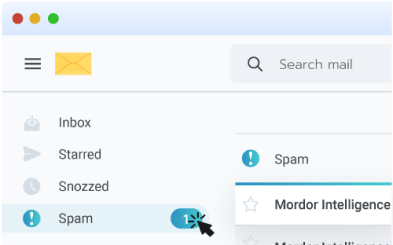

Es wird erwartet, dass die Größe des malaysischen Cybersicherheitsmarktes von 0,95 Mrd. USD im Jahr 2023 auf 2,06 Mrd. USD im Jahr 2028 wachsen wird, bei einer CAGR von 16,84 % im Prognosezeitraum (2023-2028).

Ein großes Anliegen für die nationale Sicherheit ist die Cybersicherheit. Ob durch Terrorismus, kriminelle Aktivitäten oder Staats- und Industriespionage, sie wirkt sich auf den öffentlichen und kommerziellen Sektor aus und deckt ein breites Spektrum von Anliegen im Zusammenhang mit der nationalen Sicherheit ab. Die Gefahrenlandschaft ändert sich ständig aufgrund des zunehmenden technologischen Fortschritts der IT und der Fähigkeiten von Cyberwaffen, die die nationale Sicherheit bedrohen.

- In Malaysia legt die überwiegende Mehrheit der Branchen großen Wert auf Cybersicherheit. Mit einer Zuweisung von 434 Millionen US-Dollar hat die Regierung von Malaysia (GOM) die Malaysia Cyber Security Strategy (MCSS) 2020-2024 entwickelt, um die Cybersicherheitsbereitschaft des Landes zu verbessern.

- Darüber hinaus identifizierte das MCSS in den folgenden fünf Jahren fünf strategische Säulen als Leitprinzipien für die Verbesserung des Cybersicherheitsmanagements des Landes. Die erste Säule zielt darauf ab, die lebenswichtige IKT-Infrastruktur Malaysias zu stärken und gleichzeitig die nationale Governance und das Cybersicherheitsmanagement zu verbessern. Durch die Prüfung einschlägiger Rechtsvorschriften und die Schaffung neuer Cybersicherheitsvorschriften zielt die zweite Säule darauf ab, die bestehenden Cybersicherheitsgesetze zu verbessern. Zu den verbleibenden Säulen gehören die Förderung von Innovationen, die Entwicklung von Malaysias Cybersicherheitspersonal und die Nutzung lokaler, regionaler und globaler Zusammenarbeit zum Schutz des Cyberspace.

- Im April dieses Jahres rechnet die Mehrheit der malaysischen Unternehmen damit, im kommenden Jahr Ziel von Cyberangriffen zu werden, wobei 22 % sagen, dass dies extrem wahrscheinlich ist. Laut dem jüngsten weltweiten Cyber Risk Index (CRI) des Cybersicherheitsunternehmens Trend Micro für die zweite Hälfte des letzten Jahres gaben 87 % der Malaysier an, im vergangenen Jahr Opfer eines oder mehrerer erfolgreicher Cyberangriffe geworden zu sein. Es wird erwartet, dass dies lukrative Möglichkeiten für das Wachstum des untersuchten Marktes bietet.

- Darüber hinaus haben die nationalstaatlichen Cyberaktivitäten aufgrund der COVID-19-Pandemie an Intensität und Eskalation an Schwere zugenommen, da die traditionellen Taktiken zum Sammeln von Informationen und Wissen aufgrund der sozialen Distanzierungsnormen nicht mehr durchführbar waren. Darüber hinaus haben Cyberangriffe auf Unternehmen inmitten des durch das Coronavirus verursachten Lockdowns erheblich zugenommen, was in erster Linie zu einer wachsenden Nachfrage nach qualifizierten Cybersicherheitsexperten und robusten Lösungen führt.

- Unternehmen verlassen sich auf vielfältige Fachleute, um ihre Systeme, Mitarbeiter und Daten zu schützen. Unternehmen in Malaysia sind immer noch auf der Suche nach talentierten Fachleuten, die sie gegen diese Risiken unterstützen können, da Cyber-Bedrohungen schneller zunehmen als je zuvor in der Geschichte. Ein Mangel an Arbeitskräften im Bereich Cybersicherheit ist nach wie vor ein Problem für Unternehmen aller Größen und Branchen. Die zunehmende Bedeutung einer breiteren Mischung aus technischen und nicht-technischen Fähigkeiten unterstreicht, dass die heutigen Rollen im Bereich der Cybersicherheit mehrdimensional und je nach Spezialisierung, Organisation und Branche immer vielfältiger werden.

Markttrends für Cybersicherheit in Malaysia

Identity Access Management wird den Markt antreiben

- Die Zunahme von Cloud-Diensten, sozialen und mobilen Diensten, hat die traditionelle Firewall zunehmend veraltet gemacht. Die digitale Identität ist für die Durchsetzung von Zugangskontrollen von entscheidender Bedeutung. Infolgedessen wird erwartet, dass das Identitäts- und Zugriffsmanagement für moderne Unternehmen zu einer Priorität wird.

- IAM, das einst als operatives Back-Office-Problem angesehen wurde, hat nach mehreren Verstößen auf hoher Ebene aufgrund des Versäumnisses von Unternehmen, den Benutzerzugriff effektiv zu verwalten und zu kontrollieren, an Transparenz auf Vorstandsebene gewonnen. Die Bedeutung von IAM wurde durch eine sich entwickelnde regulatorische Landschaft und Trends wie Bring Your Device (BYOD) und Cloud-Einführung weiter erhöht. Auch die Risiken im Zusammenhang mit dem Zugang zu Informationen und Daten haben zugenommen.

- Die Auswirkungen einer identitätsbezogenen Cybersicherheitsverletzung durch organisierte Kriminalität, staatlich gefördertes Militär und andere sind vollgepackt mit Auswirkungen, die sich auf die Produktivität und Moral der Mitarbeiter auswirken können, abgesehen von erheblichen finanziellen und potenziellen Verlusten an Menschenleben und dem IT-Netzwerk und dem Ruf des Unternehmens. Diese Risiken erfordern ein neues Niveau an Identitäts- und Zugriffsmanagementlösungen.

- Die sich ändernden Geschäftsprozesse brachten Millionen neuer Geräte in das Netzwerk und erforderten effektive Zugriffsverwaltungslösungen, um geistiges Eigentum und sensible Daten vor Sicherheitsverletzungen zu schützen. In den letzten Jahren haben Unternehmen erheblich in IAM-Lösungen investiert, um Aufgaben zu erledigen, die für Menschen unerreichbar sind, da Hacker und böswillige Mitarbeiter in erster Linie unbekannt sind und dem Inneren eines Unternehmens massiven Schaden zufügen können.

- Da IAM die Autorisierung und Authentifizierung zentralisiert, ist es ein erstklassiger Kandidat, um alle Zugriffe für Blockchain-Plattformen sicher zu verfolgen. Dies ist oft für die Compliance erforderlich und hilft dem Unternehmen, Betrug zu erkennen und zu verhindern. Ein Audit-Trail-Eintrag wird jedes Mal protokolliert, wenn sich ein Benutzer anmeldet oder bestimmte Berechtigungen in einem bestimmten Kontext anfordert. Nach Angaben des malaysischen Ministeriums für Kommunikation und Multimedia war die Zahl der Betrugsvorfälle in der Region im vergangenen Jahr mit 7.098 gemeldeten Vorfällen höher, gefolgt von Einbrüchen mit 1.410 gemeldeten Vorfällen und bösartigen Codes mit 648 Vorfällen.

Das verarbeitende Gewerbe ist einer der Sektoren, die den Markt antreiben

- Jeder Sektor der Fertigungsindustrie, einschließlich der Automobilindustrie, zahlreicher technischer Disziplinen, Energiesysteme, Konsumgüter und Chemie, hat digitale Technologien eingesetzt, um die Gesamtbetriebseffizienz zu verbessern und die Produktionskosten zu senken. Aufgrund der Bemühungen der Sektoren, Daten zu sammeln und für Analysen zu nutzen, um Ausfallzeiten zu vermeiden und den Fertigungssektor 24/7 funktionsfähig zu halten, haben die M2M-Kommunikation und -Vernetzung zugenommen.

- Industrieanlagen sind auf Langlebigkeit ausgelegt, wobei Maschinen teuer, umständlich und kostspielig zu ersetzen sind. Obwohl das IoT der Branche mehrere positive Facetten bietet, werden diese Innovationen oft schrittweise in bestehende Montagelinien integriert, da Lücken zwischen älteren und modernen Industriegeräten die Hauptziele für Hacker sind.

- Die durch COVID-19 verursachte Arbeitsplatzverlagerung hat die Art und Weise, wie die Arbeit ausgeführt wird, verändert. Mit der Verwaltung von Montagelinien in der Cloud oder aus der Ferne stieg die Internetnutzung exponentiell an. Dieser Übergang war zwar notwendig, wurde aber aufgrund des Tempos und der Intensität der Pandemie überstürzt, so dass mehrere Unternehmen Sicherheitsrichtlinien für ihren Maschinenbetrieb festlegen mussten.

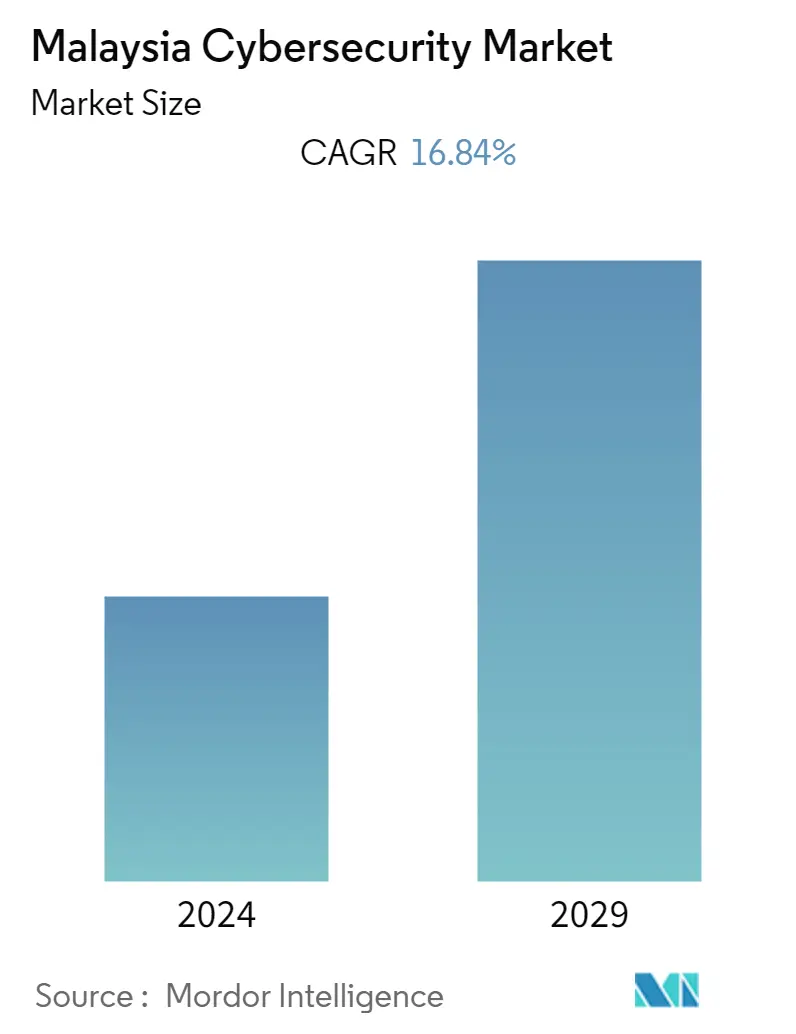

- Die Konvergenz von Betriebs- und Informationstechnologie wirkt sich auf die Sicherheits-, Überwachungs- und Datenerfassungssysteme (SCADA) industrieller Steuerungssysteme (ICS) aus. Die Designs sind zunehmenden Bedrohungen und Zielen für Hacker ausgesetzt, die in Terrorismus, Cyberkriegsführung und Spionage verwickelt sind. Nach Angaben des Statistikministeriums stieg die Produktion des verarbeitenden Gewerbes in Malaysia von März bis Juni um 52 %.

- Zunehmend vernetzte und automatisierte Industriegeräte mit breiteren Netzwerken von Industrie 4.0 bieten breitere Angriffsflächen. Zuverlässige Industrie 4.0-Cybersicherheit, intelligente Fertigung und andere industrielle Abläufe können dazu beitragen, dass die Pipeline während eines Verfahrens nicht ins Stocken gerät. Legacy-Geräte müssen über eine proaktive Echtzeitprävention verfügen. Sie können ein Standbein für Angreifer sein, um sich im gesamten Netzwerk auszubreiten, da älteren Geräten, die mit Konnektivität ausgestattet sind, in der Regel keine Überwachungsfunktionen auf dem Gerät vorhanden sind, um die Sicherheit des IoT-Netzwerks zu gewährleisten.

Überblick über die Cybersicherheitsbranche in Malaysia

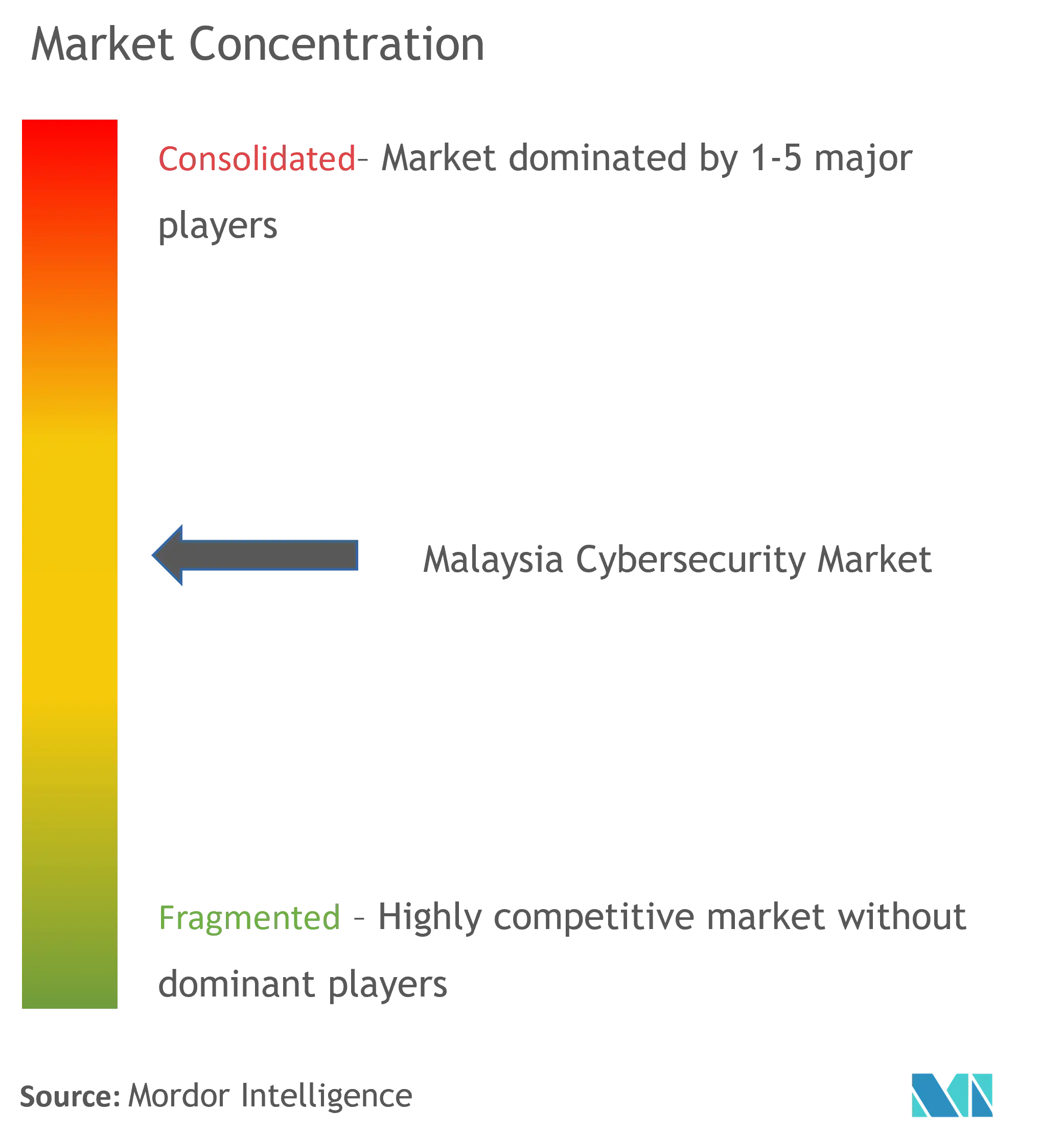

Der malaysische Cybersicherheitsmarkt ist mäßig konsolidiert, mit der Präsenz einiger großer Unternehmen. Die Unternehmen investieren kontinuierlich in strategische Partnerschaften und Produktentwicklungen, um Marktanteile zu gewinnen. Einige der jüngsten Entwicklungen auf dem Markt sind:.

Im April 2022 wurde eine Partnerschaft zwischen IBM Malaysia Sdn Bhd und Tech Mahindra abgeschlossen, um die Cybersicherheitsdienste für malaysische Unternehmen zu verbessern, einschließlich der Verwaltung der Sicherheitsvorschriften und der Verbesserung kommerzieller Informationssysteme. Tech Mahindra und IBM werden im Rahmen dieser Zusammenarbeit gemeinsam hochmoderne Waren und Dienstleistungen entwickeln und bestehende verbessern. Zu diesen Lösungen gehören Guardium, Cloud Pak for Security und QRadar XDR (Threat Detection and Response).

Um malaysische Unternehmen für den Wert des Schutzes mobiler Anwendungen und Internet-of-Things-Systeme zu sensibilisieren, haben SecIron und Cybersecurity Malaysia (CSM) im Februar 2022 eine strategische Partnerschaft geschlossen. Section und CSM werden eng zusammenarbeiten, um Best Practices für Unternehmen zu fördern, um die Auswirkungen von Cyberangriffen zu verringern und das Bewusstsein für die Sicherheit mobiler Anwendungen und den Datenschutz zu schärfen.

Malaysia Marktführer für Cybersicherheit

LGMS

Wizlynx Group

Securemetric

Akati Sekurity

IBM Corporation

- *Haftungsausschluss: Hauptakteure in keiner bestimmten Reihenfolge sortiert

Marktnachrichten für Cybersicherheit in Malaysia

Februar 2022 - VSTECS Berhad (VSTECS oder die Gruppe), Malaysias ICT-Distributor, hat über seine hundertprozentige Tochtergesellschaft VSTECS Pericomp Sdn. Bhd. einen Vertriebsvertrag mit dem führenden Anbieter der Zero Trust Edge Cloud Security Platform, iboss (iboss), unterzeichnet. Mit Hilfe von iboss liegt die Sicherheit jetzt in der Cloud, sodass sich die aktuelle Belegschaft von jedem beliebigen Ort aus direkt und sicher mit allen Anwendungen verbinden kann. Unternehmen auf der ganzen Welt verwenden iboss, um die Zero-Trust-Architektur nach Richtlinien wie denen in der NIST 800-207 Special Publication zu implementieren.

Januar 2022 - In einer virtuellen Zeremonie wurde ein Memorandum of Understanding (MOU) von CyberSecurity Malaysia (CSM), der Regierungsorganisation, die spezialisierte Cybersicherheitsdienste anbietet, EclecticIQ, einem globalen Anbieter von Bedrohungsinformationen, Jagd- und Reaktionstechnologie, und Syntx, einem malaysischen Cybersicherheitsunternehmen, unterzeichnet. Die drei Institutionen haben beschlossen, bei mehreren Initiativen zusammenzuarbeiten, um die Cybersicherheit in Malaysia und Südostasien zu verbessern, um neuen Bedrohungen zu widerstehen. Eines der Hauptziele ist die Ausweitung des Einsatzes von Cyber Threat Intelligence (CTI), einer Komponente der Cybersicherheit, die sich auf das Sammeln und Auswerten von Daten über aktuelle und mögliche Bedrohungen konzentriert.

Segmentierung der Cybersicherheitsbranche in Malaysia

Cybersicherheitslösungen ermöglichen es einem Unternehmen, Cyberbedrohungen zu überwachen, zu erkennen, zu melden und zu bekämpfen, bei denen es sich um internetbasierte Versuche handelt, Informationssysteme zu beschädigen oder zu stören und kritische Informationen mithilfe von Spyware, Malware und Phishing zu hacken, um die Vertraulichkeit der Daten zu wahren.

Der malaysische Cybersicherheitsmarkt ist nach Angebot (Sicherheitstyp (Cloud, Datensicherheit, Identitätszugriffsmanagement, Netzwerksicherheit, Verbrauchersicherheit, Infrastrukturschutz), Bereitstellung, Bereitstellung (Cloud, On-Premise) und Endbenutzer (BFSI, Gesundheitswesen, Fertigung, Regierung und Verteidigung, IT und Telekommunikation) unterteilt.

Die Marktgrößen und Prognosen werden für alle oben genannten Segmente wertmäßig (Mio. USD) angegeben.

| Sicherheitsstufe | Cloud-Sicherheit |

| Datensicherheit | |

| Identitätszugriffsverwaltung | |

| Netzwerksicherheit | |

| Verbrauchersicherheit | |

| Schutz der Infrastruktur | |

| Andere Arten | |

| Dienstleistungen |

| Wolke |

| Vor Ort |

| BFSI |

| Gesundheitspflege |

| Herstellung |

| Regierung und Verteidigung |

| IT und Telekommunikation |

| Andere Endbenutzer |

| Durch Anbieten von | Sicherheitsstufe | Cloud-Sicherheit |

| Datensicherheit | ||

| Identitätszugriffsverwaltung | ||

| Netzwerksicherheit | ||

| Verbrauchersicherheit | ||

| Schutz der Infrastruktur | ||

| Andere Arten | ||

| Dienstleistungen | ||

| Nach Bereitstellung | Wolke | |

| Vor Ort | ||

| Nach Endbenutzer | BFSI | |

| Gesundheitspflege | ||

| Herstellung | ||

| Regierung und Verteidigung | ||

| IT und Telekommunikation | ||

| Andere Endbenutzer |

Häufig gestellte Fragen zur Cybersicherheitsmarktforschung in Malaysia

Wie groß ist der aktuelle Markt für Cybersicherheit in Malaysia?

Der malaysische Cybersicherheitsmarkt wird im Prognosezeitraum (2024-2029) voraussichtlich eine CAGR von 16,84 % verzeichnen

Wer sind die Hauptakteure auf dem malaysischen Cybersicherheitsmarkt?

LGMS, Wizlynx Group, Securemetric, Akati Sekurity, IBM Corporation sind die wichtigsten Unternehmen, die auf dem malaysischen Cybersicherheitsmarkt tätig sind.

Welche Jahre deckt dieser malaysische Cybersicherheitsmarkt ab?

Der Bericht deckt die historische Marktgröße des malaysischen Cybersicherheitsmarktes für Jahre ab 2019, 2020, 2021, 2022 und 2023. Der Bericht prognostiziert auch die Größe des malaysischen Cybersicherheitsmarktes für Jahre 2024, 2025, 2026, 2027, 2028 und 2029.

Seite zuletzt aktualisiert am:

Bericht über die Cybersicherheitsbranche in Malaysia

Statistiken für den Marktanteil, die Größe und die Umsatzwachstumsrate von Malaysia Cybersecurity im Jahr 2024, erstellt von Mordor Intelligence™ Industry Reports. Die Analyse der Cybersicherheit in Malaysia enthält einen Marktprognoseausblick für 2029 und einen historischen Überblick. Holen Sie sich eine Probe dieser Branchenanalyse als kostenlosen PDF-Download des Berichts.